-

-

OpenVPN桌面客户端爆CSRF漏洞(可远程执行命令)

-

发表于: 2014-7-17 14:46 912

-

新闻链接:e19K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3k6J5k6h3g2T1N6h3k6Q4x3X3g2U0L8$3#2Q4x3V1k6F1k6i4N6K6i4K6u0r3x3K6R3@1y4K6W2Q4x3X3g2Z5N6r3#2D9

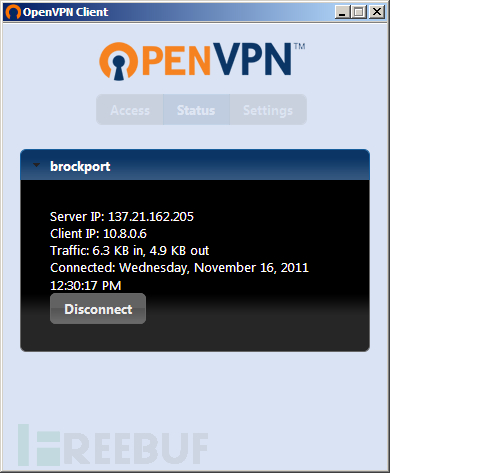

SEC Consult的安全研究员发现OpenVPN的桌面客户端存在CSRF漏洞。成功利用该漏洞,可以实现远程命令执行。openvpn已经发布公告,建议受影响的客户端版本立刻升级到最新版。

受影响版本:

windows版本的OpenVPN Access Server "Desktop Client" app。版本号为1.5.6(漏洞发现时的最新版)及以前的版本。OpenVPN Connect,Private Tunnel和community builds 不受影响。

漏洞概要:

OpenVPN Access Server "Desktop Client"包括两个部分,一个windows服务,通过本地的webserver提供XML-RPC的api。一个GUI的组件来连接这些API。这些XML-RPC的API存在csrf的漏洞。利用这些api可以实现以下几种攻击:

1,暴露受害者的真实信息。(比如,可以断开一个已经连接的VPN链接)

2,实施中间人攻击。(可以让受害者连接到一个攻击者控制的VPN服务器)

3,以SYSTEM权限执行任意命令。(通过添加一个VPN profile实现)

演示视频:Youtube

SEC Consult的安全研究员发现OpenVPN的桌面客户端存在CSRF漏洞。成功利用该漏洞,可以实现远程命令执行。openvpn已经发布公告,建议受影响的客户端版本立刻升级到最新版。

受影响版本:

windows版本的OpenVPN Access Server "Desktop Client" app。版本号为1.5.6(漏洞发现时的最新版)及以前的版本。OpenVPN Connect,Private Tunnel和community builds 不受影响。

漏洞概要:

OpenVPN Access Server "Desktop Client"包括两个部分,一个windows服务,通过本地的webserver提供XML-RPC的api。一个GUI的组件来连接这些API。这些XML-RPC的API存在csrf的漏洞。利用这些api可以实现以下几种攻击:

1,暴露受害者的真实信息。(比如,可以断开一个已经连接的VPN链接)

2,实施中间人攻击。(可以让受害者连接到一个攻击者控制的VPN服务器)

3,以SYSTEM权限执行任意命令。(通过添加一个VPN profile实现)

演示视频:Youtube

赞赏

赞赏

雪币:

留言: