-

-

[推荐]reversing.kr第11题Easy_ELF

-

发表于: 2019-1-17 20:25 2683

-

第一次做elf的逆向,我记得linux下的pwn类型的题比较多

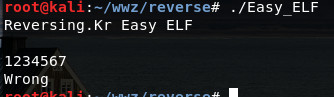

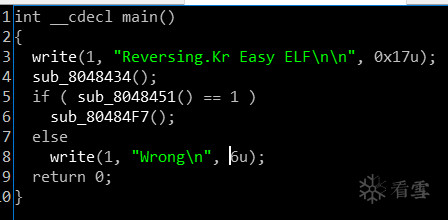

1.使用ida载入程序分析,在kali系统下运行程序,随便输入数据会显示wrong,这里直接搜索字符串,定位主要的代码段。直接F5反汇编

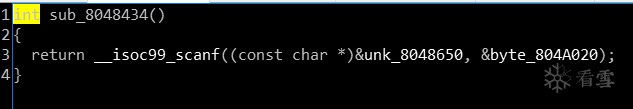

sub_8048434是scanf()函数

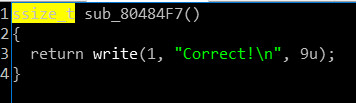

sub_80484f7()输出正确标志

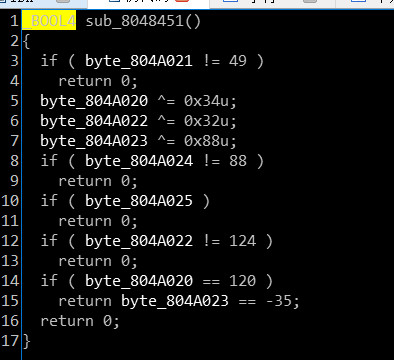

2.所以关键的函数就是sub_8048451()

最后于 2019-1-17 21:17

被wwzzww编辑

,原因:

赞赏

他的文章

- [原创]angr/pyvex模块学习 9205

- [原创] Valgrind VEX IR 9730

- [原创]内存映射文件-进程间共享数据 11991

- [求助]C#反编译字符串出现乱码如何解决 4368

- [原创]windows dll注入/Api钩取技术简单总结 57674

谁下载

无

赞赏

雪币:

留言: