-

-

[原创]Apache Solr Velocity模版注入远程命令执行漏洞预警

-

发表于: 2019-10-31 17:39 2596

-

文档信息

漏洞描述

近日,国外安全研究员S00py公开了一个Apache Solr的Velocity模板注入的漏洞。

Solr集成的VelocityResponseWriter组件,可以允许攻击者构造特定请求修改相关配置,使VelocityResponseWriter组件允许加载指定模板,从而导致Velocity模版注入远程命令执行漏洞。目前漏洞处于0day状态,并且EXP已被公开,经腾讯安全御见威胁情报中心研判该EXP真实有效。

CVE编号

暂无

漏洞等级 高危

影响范围

Apache Solr (未完全测试,但包括不限于8.2.0版本)

修复建议

Apache Solr官方未发布该漏洞的补丁,请密切关注Solr官方以便获取更新信息:055K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6D9N6h3y4W2L8X3g2Q4x3X3g2S2M7r3q4U0K9r3g2Q4x3X3g2G2M7X3N6Q4x3V1k6K6L8$3I4J5i4K6u0r3

推荐企业用户使用腾讯御知检测内网系统是否存在该漏洞,可合并使用腾讯御界来检测黑客利用该漏洞的攻击行为。

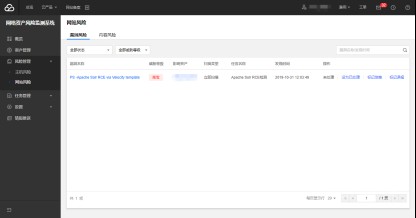

腾讯御知可检测Apache Solr模板远程代码执行漏洞

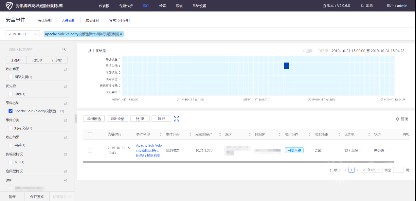

腾讯御界可检测黑客利用Apache Solr模板远程代码执行漏洞的攻击

参考资料

9e7K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6D9N6h3y4W2L8X3g2Q4x3X3g2S2M7r3q4U0K9r3g2Q4x3X3g2G2M7X3N6Q4x3V1k6K6L8$3I4J5i4K6u0r3

时间线:

2019.10.31,GitHub上出现漏洞poc

2019.10.31,腾讯安全御见威胁情报中心发布漏洞预警

腾讯御知免费试用

腾讯御知是一款自动探测网络资产并识别风险的产品,能够对网络设备及应用服务进行持续性的资产探测、漏洞检测和内容风险监测,并提供专业的修复建议,降低企业安全风险,是企业检测网络资产风险的必备利器。

腾讯御知融合了腾讯内部安全最佳实践产品能力,服务于腾讯内部超过100万台自营服务系统,涵盖腾讯云、社交、游戏等重点业务。

企业用户可通过访问腾讯云(729K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6S2j5%4c8Q4x3V1k6X3M7X3g2W2i4K6y4r3k6Y4u0G2L8g2)9K6c8o6p5H3x3e0l9%4)->免费产品企业专区->网络资产风险监测系统,申请7天免费试用。

有关腾讯御知更多功能及应用场景详见官方网站的介绍:9d3K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3L8X3q4J5L8i4x3`.