一、背景

腾讯安全威胁情报中心检测到挖矿木马ThanatosMiner(死神矿工)利用BlueKeep漏洞CVE-2019-0708攻击传播。攻击者将公开的Python版本BlueKeep漏洞利用代码打包生成scan.exe,大范围扫描随机生成的IP地址进行探测和攻击。漏洞利用成功后执行shellcode下载C#编写的木马svchost.exe,然后利用该木马下载门罗币挖矿木马以及攻击模块进行下一轮攻击。因Payload程序Assembly Name为ThanatosCrypt,将该挖矿木马命名为ThanatosMiner(死神矿工)。

2019年5月15日,微软发布了针对远程桌面服务(Remote Desktop Services )的关键远程执行代码漏洞CVE-2019-0708的安全更新,该漏洞影响某些旧版本的Windows。攻击者一旦成功触发该漏洞,便可以在目标系统上执行任意代码,该漏洞的触发无需任何用户交互操作——意味着,存在漏洞的电脑只需要连网,勿须任何操作即可能遭遇远程黑客攻击而沦陷。BlueKeep漏洞(CVE-2019-0708)是所有安全厂商都异常重视的高危漏洞。

该漏洞影响旧版本的Windows系统,包括:

Windows 7、Windows Server 2008 R2、Windows Server 2008、Windows 2003、Windows XP。

Windows 8和Windows 10及之后版本不受此漏洞影响。

腾讯安全系列产品已全面支持对ThanatosMiner(死神矿工)木马的查杀拦截,腾讯安全专家强烈建议用户及时修补BlueKeep漏洞,避免电脑被挖矿木马自动扫描攻击后完全控制。

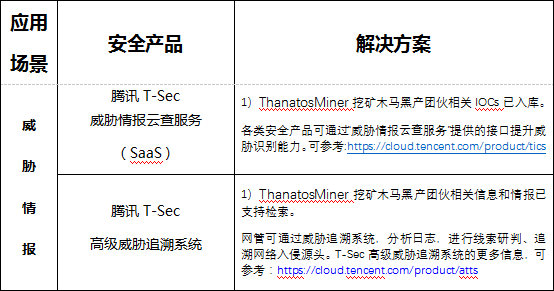

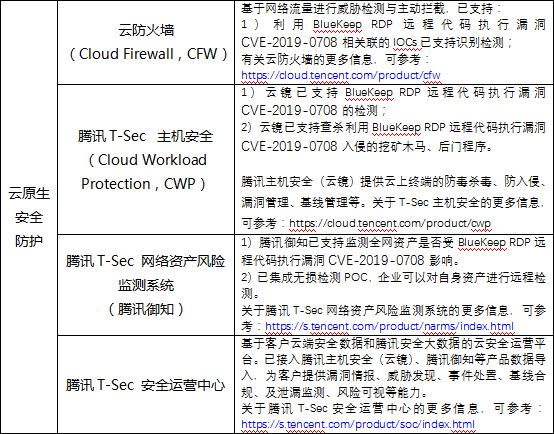

腾讯安全针对ThanatosMiner(死神矿工)木马详细响应清单如下:

更多产品信息,请参考腾讯安全官方网站03cK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8R3`.`.

二、样本分析

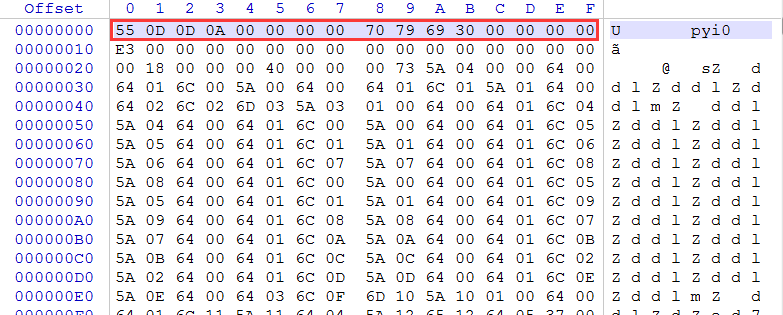

攻击模块scan.exe通过pyinstaller打包Python代码生成exe,使用pyinstxtractor.py可解压出Python编译后的无后缀文件scan。pyinstaller在打包pyc的时候会去掉pyc的magic和时间戳,而打包的系统库文件中这两项内容会被保留,所以可以查看解压出的系统库中的magic和时间戳并添加到scan的文件头,然后将其命名为scan.pyc,并通过uncompyle6进行反编译,可以还原的Python代码scan.py。

分析发现,Python3版本编译后的二进制文件开头为e3 00 00 00 00 00 00 00,Python2版本通常为63 00 00 00 00 00 00 00。

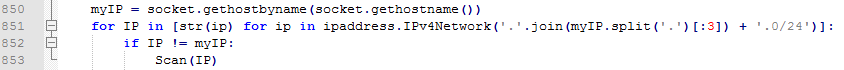

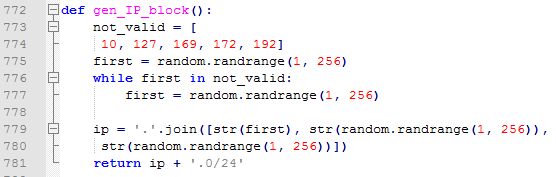

scan.py获取本机同网段IP地址,以及随机生成的外网IP地址扫描3389端口。

利用公开的BlueKeep漏洞CVE-2019-0708攻击代码进行攻击。

漏洞攻击成功执行shellcode命令,在%Temp%目录下创建DO.vbs,下载执行http[:]//download.loginserv.net/svchost.exe。

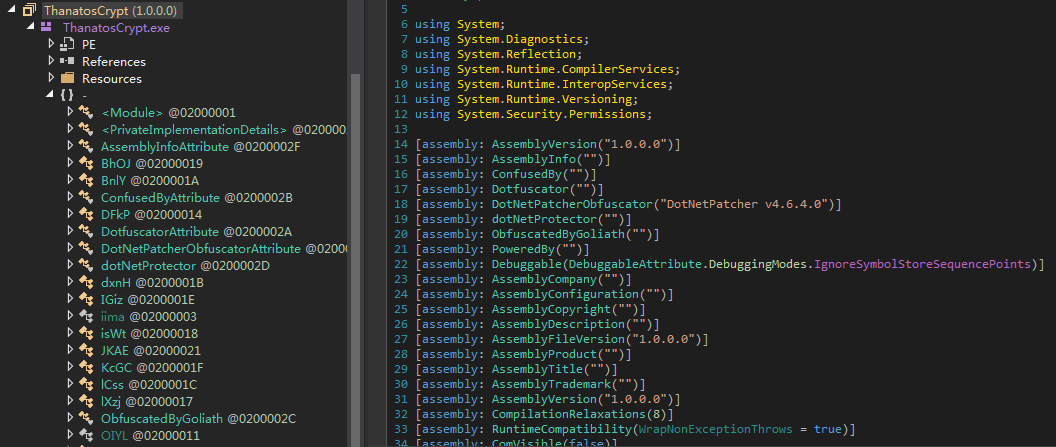

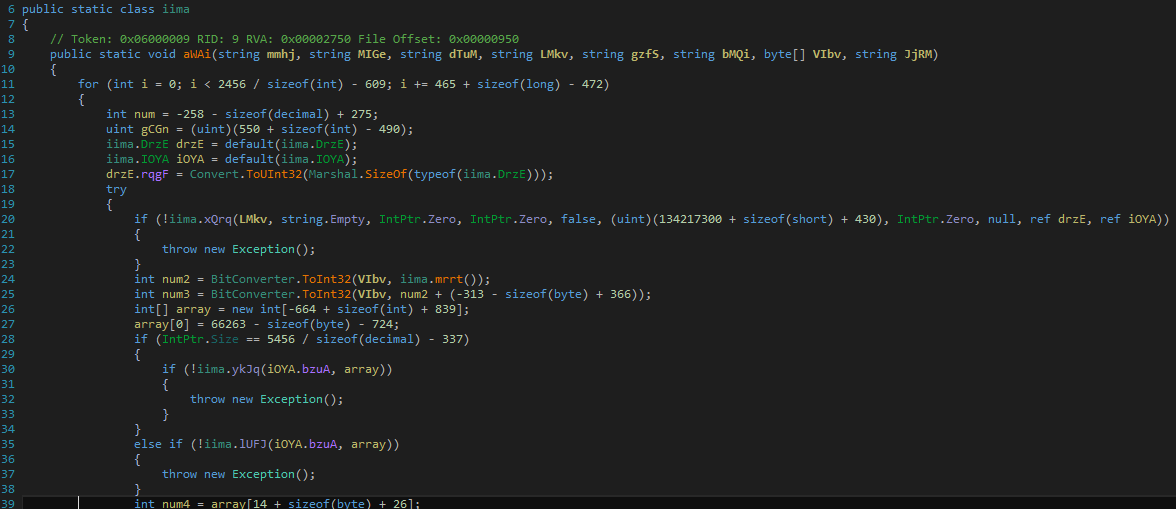

Payload木马svchost.exe采样C#编写,代码经过Dotfuscator混淆处理,可使用开源工具De4dot去除部分混淆,程序的Assembly Name为ThanatosCrypt。

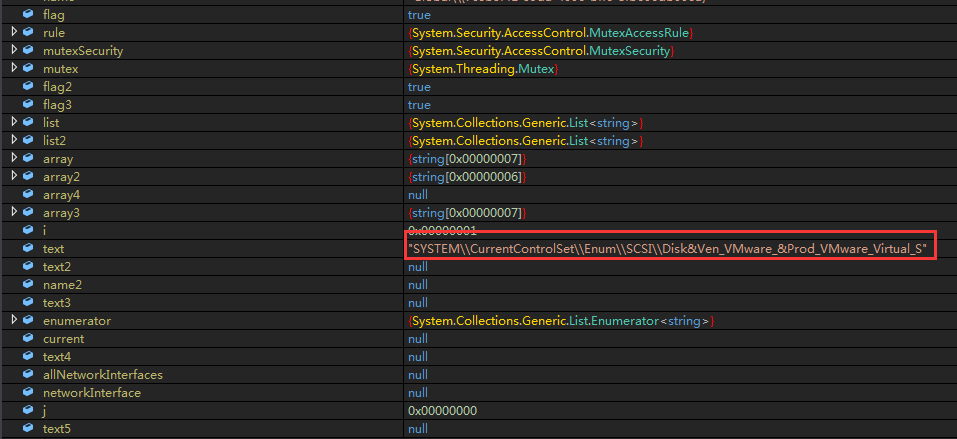

运行后会检测以下注册表项和磁盘文件判断是否在虚拟机中运行。

SYSTEM\CurrentControlSet\Enum\SCSI\Disk&Ven_VMware_&Prod_VMware_Virtual_S

SYSTEM\CurrentControlSet\Control\CriticalDeviceDatabase\root#vmwvmcihostdev

SYSTEM\CurrentControlSet\Control\VirtualDeviceDrivers

SOFTWARE\VMWare, Inc.\VMWare Tools

SOFTWARE\Oracle\VirtualBox Guest Additions

C:\windows\Sysnative\Drivers\Vmmouse.sys

C:\windows\Sysnative\Drivers\vmci.sys

C:\windows\Sysnative\Drivers\vmusbmouse.sys

C:\windows\Sysnative\VBoxControl.exe

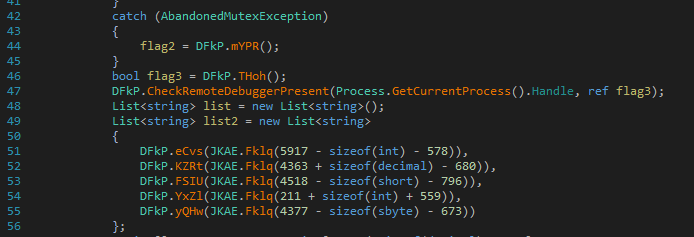

通过IsDebuggerPresent() 、IsDebuggerAttached()、CheckRemoteDebuggerPresent()判断进程是否被调试。

若无虚拟机环境、未处于被调试状态则继续执行。

然后svchost.exe继续下载http[:]//download.loginserv.net/scan.exe进行扫描攻击,以及下载http[:]//download.loginserv.net/xmrig.exe挖矿门罗币。

IOCs

Domain

download.loginserv.net

MD5

scan.exe | 608915ba7d1a3adbfb632cd466d6a1ca |

svchost.exe | 2db2c1de5797eac67d497fe91cb7448f |

shell32.exe | a66144032e62a6f6fa9b713c32cb6627 |

shell32.exe | 857b1f5e9744006241fe2d0915dba201 |

windowsservice.exe | 6d28a08caf2d90f5d02a2bf8794c7de9 |

thanatoscrypt.exe | 7afb5dd9aba9d1e5dcbefb35d10cc52a |

mine.exe | ec0267e5ef73db13e880cf21aeb1102a |

URL

http[:]//download.loginserv.net/svchost.exe

http[:]//download.loginserv.net/xmrig.exe

http[:]//download.loginserv.net/scan.exe

http[:]//download.loginserv.net/mine.exe

参考链接:

Windows远程桌面服务漏洞预警(CVE-2019-0708)

fb8K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8X3q4f1f1@1x3H3h3g2t1I4k6s2S2e0g2f1S2h3d9U0y4H3L8W2A6W2P5V1p5`.

漏洞预警更新:Windows RDS漏洞(CVE-2019-0708)

602K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8V1!0q4K9V1V1%4y4K6k6a6x3$3y4f1K9Y4c8y4M7Y4y4b7k6s2c8F1M7q4p5`.

Windows远程桌面漏洞风险逼近,腾讯安全提供全面扫描修复方案

755K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8X3y4C8g2V1S2A6j5K6u0G2b7$3S2B7h3X3#2h3N6V1S2Q4y4h3k6*7L8i4y4t1b7b7`.`.

Windows远程桌面服务漏洞(CVE-2019-0708)攻击代码现身

edbK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8X3u0U0b7f1&6m8j5Y4A6a6e0V1k6&6M7Y4S2I4e0V1#2K6M7#2c8A6e0r3M7`.

RDP漏洞(BlueKeep)野外利用预警,腾讯御知免费检测

948K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8V1M7J5h3W2x3%4M7V1E0C8h3g2W2$3c8i4c8T1P5q4g2E0x3r3!0V1c8@1p5`.

永恒之蓝下载器木马再升级,集成BlueKeep漏洞攻击能力

788K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8W2)9#2k6Y4c8W2d9i4g2@1y4o6y4Y4y4V1W2F1z5g2W2K9y4#2k6c8x3X3j5%4N6H3`.`.

[培训]科锐逆向工程师培训第53期2025年7月8日开班!