-

-

[原创]谷歌公开一尚未修复Windows 提权漏洞,腾讯安全专家建议用户小心应对

-

发表于: 2020-12-25 13:56 3054

-

Google公开了一个尚未发布补丁的splwow64组件漏洞CVE-2020-17008,当32位进程尝试连接x64系统下的打印机时,splwow64.exe进程会在后台处理相关服务连接,该漏洞与6月份修复的漏洞(CVE-2020-0986)在同一个指令处理逻辑中,攻击者可以通过发送特定的LPC消息到splwow64.exe进程触发漏洞,成功利用此漏洞可能造成信息泄露、提权(沙箱逃逸)。

攻击者利用漏洞可以实现特权提升。然后,攻击者可能会安装程序。查看、更改或删除数据;或创建具有完全用户权限的新帐户。要利用此漏洞,攻击者首先必须登录系统。然后,攻击者可以运行特制的应用程序来控制受影响的系统。

因漏洞修复延期,漏洞技术细节被公开,又没有补丁发布的情况下,用户受害的风险较大。腾讯安全专家提醒用户谨慎处理不明文件,以防中招。腾讯安全团队会密切关注有关该漏洞的进一步信息。

漏洞编号:CVE-2020-17008

漏洞等级:严重

漏洞分析:

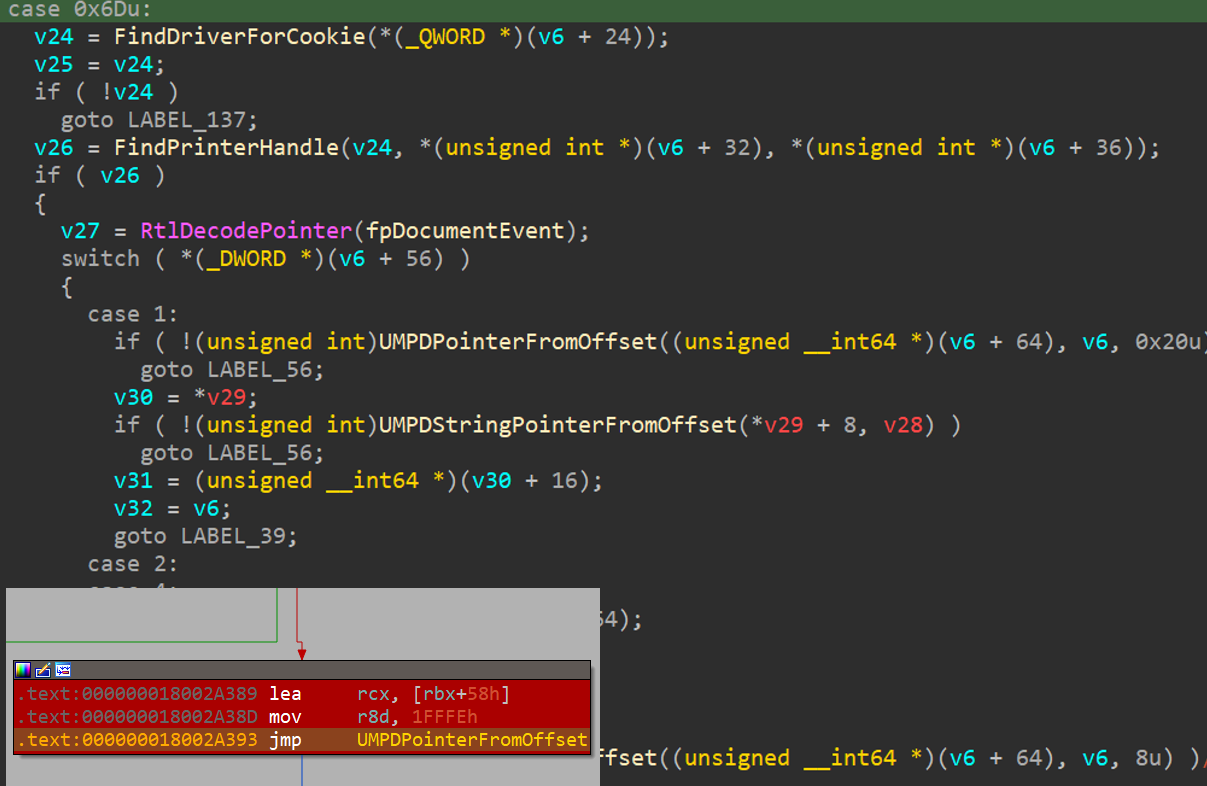

漏洞发生在GdiPrinterThunk对INDEX_DocumentEvent(109)指令的处理中:

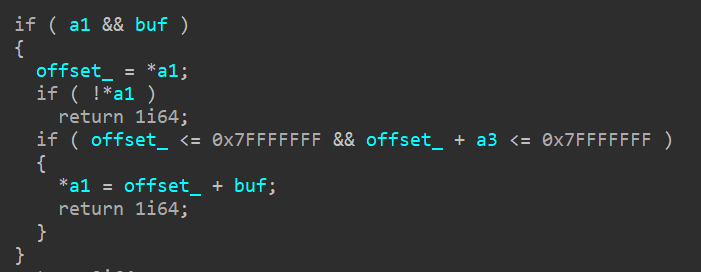

UMPDPointerFromOffset使用一个可以由攻击者控制的偏移数据计算得到一个指针:

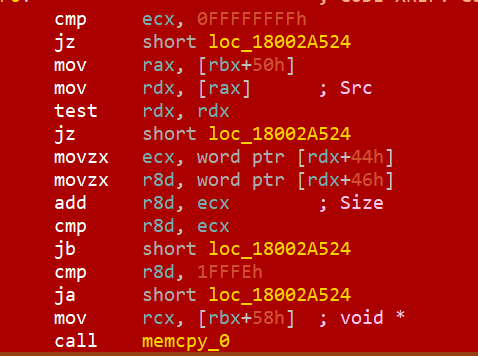

后续没有对该指针进行安全检查,当攻击者构造一个足够大的偏移数据时,后续的memcpy会直接把它当作destination指针使用:

漏洞缓解建议:

1.勿轻易点击不明链接;

2.勿轻易点击来历不明、功能不明的可疑文件。Office用户建议无法确认文档可信时,不要启用Office的宏功能;

3.安装安全软件,确保实时防护为开启状态,个人用户推荐使用腾讯电脑管家,企业用户推荐腾讯零信任无边界访问控制系统(iOA)

时间线:

2020-09-24,谷歌向MSRC报告问题

2020-09-25,MSRC接受并分配了MSRC-61253的问题

2020-10-27,Microsoft为该问题分配了CVE-2020-17008,并指出尽管计划在11月进行修复,但已延至12月。

2020-12-03,Microsoft称该修补程序将延至2021年1月。

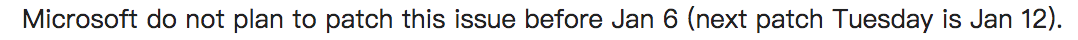

2020-12-08, Microsoft不打算在1月6日之前修补此问题,下一个修补程序是1月12日,星期二。

2020-12-23,漏洞项目超过90天截止日期,谷歌解除限制,漏洞细节已公开。

2020-12-24,腾讯安全专家分析该漏洞并发布风险通告。

参考链接: