-

-

[原创]微软发布2021年2月安全更新

-

发表于: 2021-2-10 16:34 3957

-

2021年2月10日,微软发布了2021年2月例行安全更新,本次发布包括.net、Office、Windows等多个常用软件的安全更新:

- .NET Core

- .NET Framework

- Azure IoT

- 开发人员工具

- Microsoft Azure Kubernetes 服务

- Microsoft Dynamics

- Microsoft Edge for Android

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Windows 编解码器库

- 角色:DNS 服务器

- 角色:Hyper-V

- 角色:Windows 传真服务

- Skype for Business

- SysInternals

- System Center

- Visual Studio

- Windows 通讯簿

- Windows 备份引擎

- Windows Console Driver

- Windows Defender

- Windows DirectX

- Windows 事件跟踪

- Windows Installer

- Windows Kernel

- Windows 移动设备管理

- Windows 网络文件系统

- Windows PFX 加密

- Windows PKU2U

- Windows PowerShell

- Windows 后台打印程序组件

- Windows 远程过程调用

- Windows TCP/IP

- Windows 信任验证 API

本次更新发布CVE 87个,其中严重级别(Critical)漏洞11个,重要级别(Important)44个,中等威胁2个。远程代码执行漏洞 21个,安全功能绕过漏洞 3个,信息泄露漏洞9个,特权提升12个。

2月微软安全更新中需要重点关注的漏洞包含4个已公开POC/EXP的0day漏洞的补丁,分别是 CVE-2021-1721,CVE-2021-1727,CVE-2021-1733,CVE-2021-24098。另外还有今天腾讯安全威胁情报中心推送消息的头条《Windows TCP/IP远程执行代码漏洞(CVE-2021-24074/CVE-2021- 24086)》

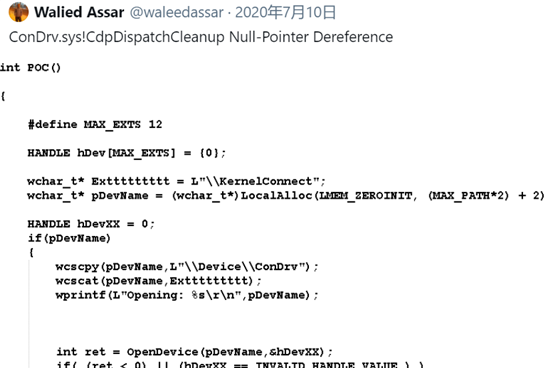

CVE-2021-24098为Windows 控制台驱动程序拒绝服务漏洞,是之前曾被公开过的ConDrv.sys 模块DoS(拒绝服务)漏洞。存在漏洞的系统访问某个特别构造的快捷方式时,会立刻蓝屏。该漏洞的POC(概念验证代码)在2020年7月被放出,腾讯安全团队检测到部分用户通过发送利用此漏洞的url文件进行恶作剧:

CVE-2021-1727漏洞为MSI管理器的特权提升漏洞补丁,详细信息请参考之前腾讯安全威胁情报中心发布过的文章:

Windows Installer在野提权0day漏洞风险通告(a72K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6E0M7q4)9J5k6i4N6W2K9i4S2A6L8W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3M7#2)9J5c8U0g2Q4x3X3b7I4N6h3A6w2g2%4A6g2y4W2A6v1e0o6c8D9k6@1u0r3f1%4u0T1k6#2!0q4c8W2!0n7b7#2)9^5z5b7`.`.

本次安全更新完整的漏洞列表如下:

漏洞编号 | 漏洞名称 | 漏洞性质 | 严重等级 | 利用可能性(公开披露/在野攻击/利用评估) |

Visual Studio Code 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Windows Win32k 特权提升漏洞 | 特权提升 | 重要 | N/N/M | |

.NET Core 和 Visual Studio 拒绝服务漏洞 | 拒绝服务 | 重要 | Y/N/U | |

Windows 传真服务远程代码执行漏洞 | 远程代码执行 | 严重 | N/N/U | |

Dynamics Business Central 跨站点脚本漏洞 | 欺骗 | 重要 | N/N/U | |

SharePoint 欺骗漏洞 | 欺骗 | 重要 | N/N/U | |

Windows Installer 特权提升漏洞 | 特权提升 | 重要 | Y/N/M | |

System Center Operations Manager 特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

Exchange Server 欺骗漏洞 | 欺骗 | 重要 | N/N/U | |

PFX 加密安全功能绕过漏洞 | 安全功能绕过 | 重要 | N/N/U | |

Windows Win32k 特权提升漏洞 | 特权提升 | 重要 | N/Y/D | |

Sysinternals PsExec 特权提升漏洞 | 特权提升 | 重要 | Y/N/U | |

Windows 远程过程调用信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

SharePoint 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/M | |

Excel 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Excel 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Excel 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Excel 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

SharePoint 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

SharePoint Server 远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/M | |

Skype for Business 和 Lync 欺骗漏洞 | 欺骗 | 重要 | N/N/U | |

Windows TCP/IP 远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/M | |

Windows网络文件系统拒绝服务漏洞 | 拒绝服务 | 重要 | N/N/U | |

Microsoft Windows VMSwitch 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Windows 传真服务远程代码执行漏洞 | 远程代码执行 | 严重 | N/N/U | |

Windows DNS 服务器远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/M | |

Windows 备份引擎信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Windows 信任验证 API 拒绝服务漏洞 | 拒绝服务 | 中等 | N/N/U | |

Windows Codecs 库远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/U | |

PowerShell.Utility 模块 WDAC 安全功能绕过漏洞 | 安全功能绕过 | 重要 | N/N/U | |

Windows 通讯簿远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Windows Mobile Device Management 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Exchange Server 欺骗漏洞 | 欺骗 | 重要 | N/N/U | |

Windows TCP/IP 拒绝服务漏洞 | 拒绝服务 | 重要 | N/N/M | |

Azure IoT CLI 扩展特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

Windows 本地后台处理程序远程代码执行漏洞 | 远程代码执行 | 严重 | N/N/U | |

Windows 摄像头编解码器远程代码执行漏洞 | 远程代码执行 | 严重 | N/N/U | |

Microsoft Defender 权限提升漏洞 | 特权提升 | 重要 | N/N/U | |

Windows 图形组件远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/U | |

Windows TCP/IP 远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/M | |

Windows 内核特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

Windows 控制台驱动程序拒绝服务漏洞 | 拒绝服务 | 重要 | Y/N/U | |

Skype for Business 拒绝服务漏洞 | 拒绝服务 | 重要 | N/N/U | |

Edge for Android 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Dataverse 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Windows 事件跟踪特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

Windows 事件跟踪特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

程序包管理器配置远程执行代码漏洞 | 远程代码执行 | 重要 | N/N/U | |

Windows DirectX 信息泄露漏洞 | 信息泄露 | 重要 | Y/N/U | |

Azure Kubernetes Service 特权提升漏洞 | 特权提升 | 中等 | N/N/U | |

.NET Framework 拒绝服务漏洞 | 拒绝服务 | 重要 | N/N/U | |

.NET Core 远程执行代码漏洞 | 远程代码执行 | 严重 | N/N/U | |

基于 Chromium 的 Microsoft Edge 安全功能绕过漏洞 | 安全功能绕过 | 重要 | N/N/U | |

Teams iOS 信息泄露漏洞 | 信息泄露 | 重要 | N/N/U | |

Windows PKU2U 特权提升漏洞 | 特权提升 | 重要 | N/N/U | |

Visual Studio Code npm-script Extension 远程代码执行漏洞 | 远程代码执行 | 重要 | N/N/U | |

.NET Core 远程执行代码漏洞 | 远程代码执行 | 严重 | Y/N/U |

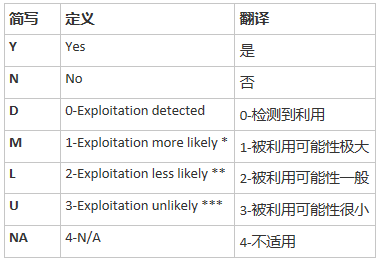

注:“利用可能性”包含三个维度(是否公开[Y/N]/是否在野利用[Y/N]/可利用性评估[D/M/L/U/NA])

参考链接: