-

-

【漏洞工具】Metasploit框架基本命令

-

发表于: 2021-6-18 20:39 2830

-

MSF—基础命令

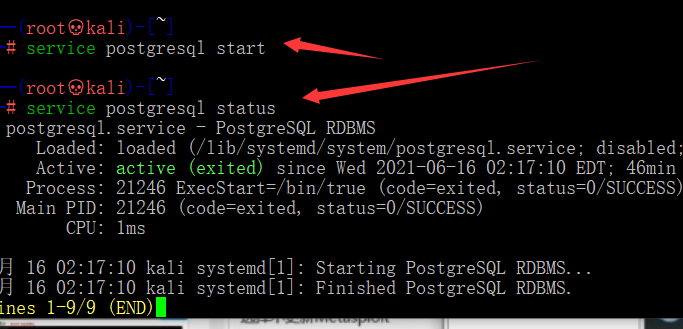

- 一、开启数据库:service postgresql start (作用是加快开启速度)

- 二、开启MSF: msfconsole

- 三、help命令

常规模块

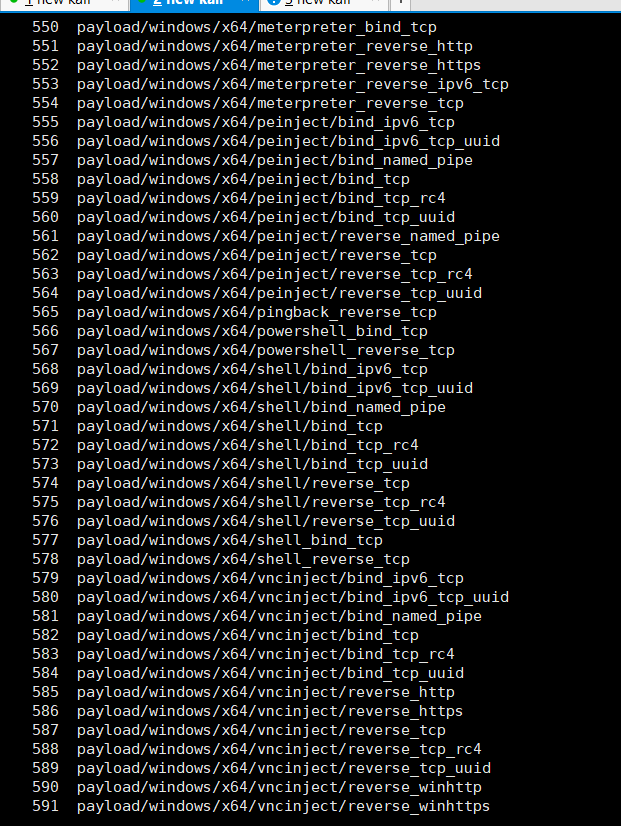

- show payloads(载荷)

- show auxiliary (辅助)

- show exploits(利用)

- 命名规则:操作系统/服务/名称 windows/smb/ms17_010_eternalblue

- 显示模块信息:info windows/smb/ms17_010_eternalblue

- 根据名称搜索:search ms17

- 返回:back

- 联合搜索-根据类型和名称搜索: search type:auxiliary name:ms17

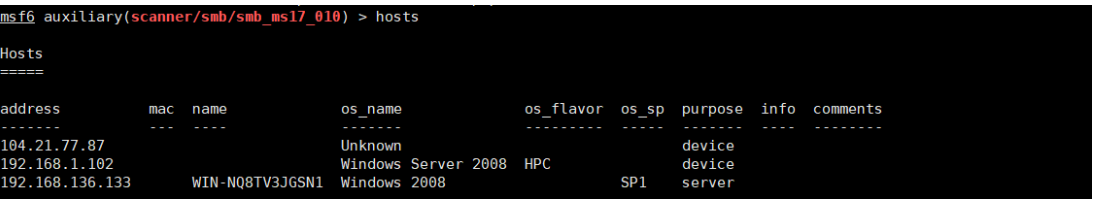

- hosts查看主机

- hosts -c mac查看会话主机

MSF - 扫描模块

信息收集

一、可查网站b31K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2T1k6h3&6E0K9g2)9J5k6h3y4G2L8g2)9J5c8Y4N6Z5L8$3W2K6i4K6u0r3P5X3E0S2M7g2)9J5k6h3!0J5k6H3`.`.

二、kali自带whois

三、在线密码生成器:fe6K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2T1N6h3N6C8N6g2)9J5k6h3y4G2L8g2)9J5c8X3#2A6L8h3q4Q4x3V1j5`.

四、开源在线工具利用phpstudy运行:1d6K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6m8j5$3#2W2M7$3g2U0i4K6u0r3f1r3!0o6b7X3!0^5

五、DNS查询

- nslookup

Dnsenum来找dns

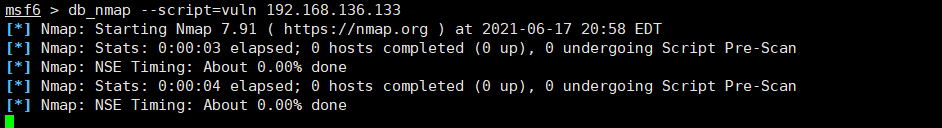

六、MSF - 中可以使用db_Nmap和实际上的Nmap差不多

七、自动化扫描插件 wmap

laod wmap 加载插件

查看模块命令

wmap_sites -a url 添加目标

wmap_targets -t url 添加目标URL地址

wmap_run -e 测试目标

wmap_vulns 查看漏洞详细信息

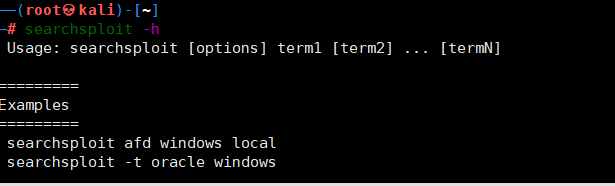

kali自带漏洞库 - searchsploit

- 离线漏洞数据库搜索工具

- 漏洞数据库使用手册:2a6K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2W2P5s2m8D9L8$3W2@1i4K6u0V1k6r3u0Q4x3X3g2U0L8$3#2Q4x3V1k6K6k6h3q4J5j5$3S2K6M7r3I4G2K9i4b7`.

赞赏

他的文章

- 【封神台】前端渗透 XSS wp 3428

- 【封神台】Upload-Labs wp 2226

- 【封神台】Sql-Labs wp 2017

赞赏

雪币:

留言: