-

-

[分享]FIN7黑客使用Windows 11主题文件植入Javascript后门

-

发表于: 2021-9-6 10:52 3662

-

最近的一波“鱼叉式网络钓鱼”活动利用带有Visual Basic宏的武器化Windows 11 Alpha 主题Word文档,针对位于美国的销售点(PoS)服务提供商投放恶意负载,包括植入JavaScript程序。

据网络安全公司Anomali研究人员称,这些攻击发生在2021年6月下旬至7月下旬之间,被认为是出于经济动机的威胁行为者FIN7。

Anomali Threat Research在9月2日发布的技术分析中表示:“Clearmind 域的特定目标与FIN7的首选作案手法十分吻合。”该组织的目标似乎是提供FIN7至少从2018年就开始使用的JavaScript后门的变体。

FIN7是一家早在2015年中期就开始活跃的东欧集团,曾以美国的餐饮、赌博和酒店行业未目标,窃取信用卡和借记卡号码等金融信息,然后在地下市场上使用或出售这些信息牟利。

尽管自今年年初以来,该集体的多名成员因在不同网络攻击活动中被监禁,但鉴于其 TTP类似,FIN7的活动也与另一个名为Carbanak的团体有关,主要区别在于FIN7专注于款待和零售部门,Carbanak已经针对银行机构。

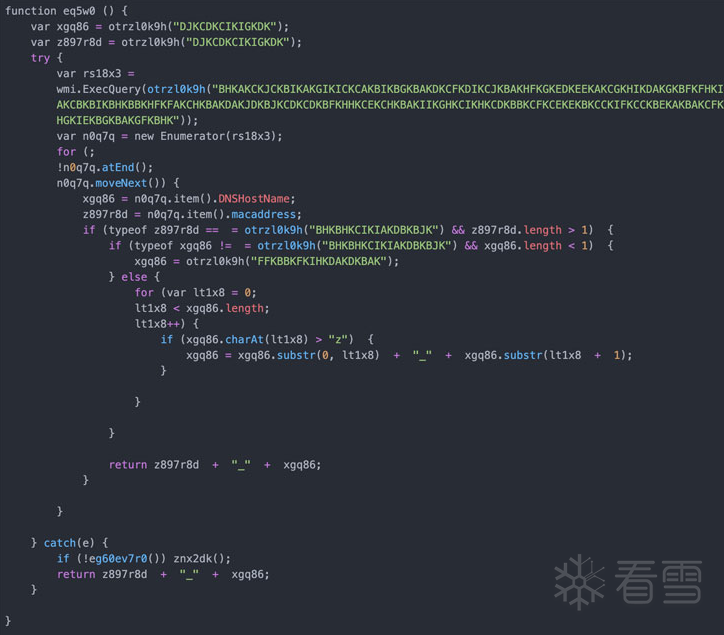

在Anomali观察到的最新攻击中,感染始于Microsoft Word恶意文档,其中包含一个据称是“在 Windows 11 Alpha上制作的”诱饵图像,敦促接收者启用宏以触发下一阶段的活动,包括执行一个严重混淆的VBA宏,用于检索JavaScript负载,已发现该负载与 FIN7使用的其他后门共享类似的功能。

除了采取几个步骤通过用垃圾数据填充代码来阻止分析之外,VB脚本还会检查它是否在VirtualBox和VMWare等虚拟化环境下运行,如果是,除了停止感染链外,还会自行终止在检测到俄语、乌克兰语或其他几种东欧语言时。

后门对FIN7的归因源于威胁行为者采用的受害者学和技术的重叠,包括使用基于 JavaScript的有效载荷来掠夺有价值的信息。

研究人员表示:“FIN7 是最臭名昭著的经济动机团体之一,因为他们通过多种技术和攻击面窃取了大量敏感数据。” “过去几年,这个威胁组织的形势一直动荡不安,因为随着成功和恶名的到来,当局的目光始终保持着警惕。尽管受到了高调的逮捕和判刑,该组织仍然一如既往地活跃。”

近年来黑客发动网络攻击的手段不断翻新,攻击技术不断升级。企业屡屡遭受网络攻击的困扰,一方面由于互联网通信协议本身的问题,更重要的是系统漏洞给黑客以可乘之机。研究显示,超95%的企业系统存在严重的安全漏洞问题,这些问题将它们置于网络攻击风险之中并可能导致大规模数据泄露。

为确保数据安全免遭网络攻击,在加强网络安全意识的同时,更要从根本上解决软件安全漏洞问题。数据显示,90%的网络攻击事件直接或间接由安全漏洞导致的,因此在软件开发过程中加强对代码质量要求,使用静态代码检测等工具发现并及时修改代码缺陷及漏洞,可以大大减少软件安全漏洞数,提高软件安全性。加强软件安全是网络安全防御手段的重要补充,通过强化软件自身安全性,筑牢网络安全根基。

参读链接:

666K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2%4L8$3!0U0L8$3!0E0i4K6u0W2j5$3!0E0i4K6u0r3j5U0l9J5x3g2)9J5k6h3S2@1L8h3I4Q4x3@1k6A6k6q4)9K6c8o6S2W2z5e0t1%4y4e0x3K6x3h3u0W2z5e0b7K6k6X3y4S2z5r3j5^5x3U0f1J5x3o6m8X3z5o6b7^5j5U0g2S2

90bK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6@1K9r3g2Z5j5h3y4C8k6i4u0F1k6i4N6K6i4K6u0W2j5$3!0E0i4K6u0r3x3U0l9J5x3g2)9J5c8U0l9&6i4K6u0r3k6X3W2F1y4#2)9J5k6r3S2S2j5$3E0W2M7Y4y4Q4x3X3c8#2M7$3W2F1k6#2)9J5k6s2N6A6L8X3c8G2N6%4y4Q4x3X3b7I4x3g2)9J5k6s2c8Z5k6h3#2W2k6q4)9J5k6h3S2@1L8h3H3`.