-

-

[分享]极易被利用,远程桌面软件ScreenConnect曝10分RCE漏洞

-

发表于: 2024-2-22 18:50 5470

-

据IT管理软件公司ConnectWise官网公告,其旗下的远程控制软件ScreenConnect存在两个极易被利用的漏洞,可能会允许外部人员轻易入侵,该公司敦促自托管用户应尽快更新。

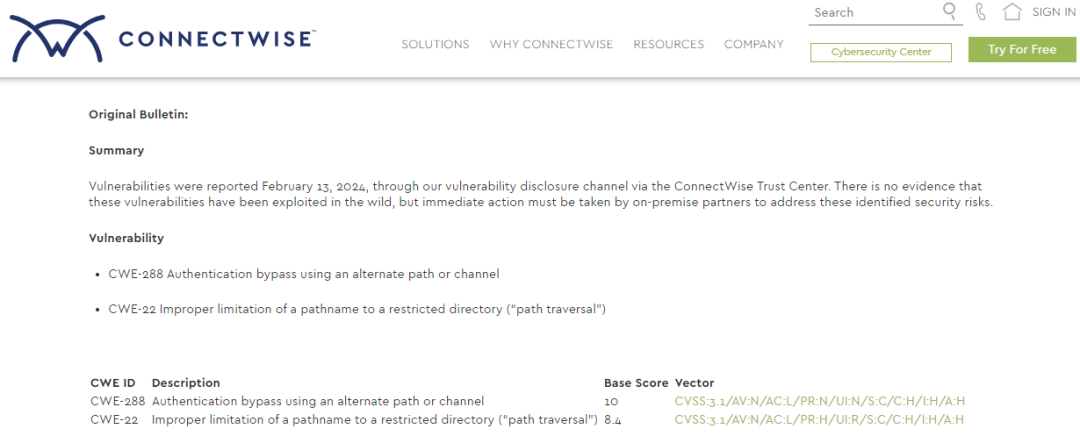

ConnectWise 2月19日发布的公告表明,在所有低于23.9.8版本的ScreenConnect中存在如下两个漏洞:

CVE-2024-1709:使用备用路径或通道绕过身份验证(CWE-288)

CVE-2024-1708:对受限目录的路径名限制不当(“路径遍历”)(CWE-22)

第一个漏洞的CVSS评分为最高严重性的10分,身份验证绕过为第二个漏洞的利用打开大门,最终可能允许执行远程代码或直接影响机密数据或关键系统。

ConnectWise发布公告时,出于谨慎在技术细节上非常简略。——虽然没有证据表明这些漏洞已被广泛利用,但实际利用的难度非常低。Huntress的研究人员重现了利用和攻击链后(漏洞详细研究报告链接:853K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2Z5N6h3&6@1M7X3g2K6M7#2)9J5k6h3y4G2L8g2)9J5c8X3u0D9L8$3N6Q4x3V1k6S2i4K6u0V1j5$3q4@1j5i4y4@1M7X3!0H3K9r3g2Q4x3X3c8X3L8%4u0Q4x3X3c8U0L8$3&6@1M7X3!0D9i4K6u0V1N6h3&6V1k6i4u0K6N6r3q4F1k6r3W2F1k6#2)9J5k6s2c8Z5k6g2)9J5k6s2y4U0M7X3g2W2L8X3y4G2L8X3&6W2j5%4c8Q4x3X3c8S2N6i4c8Z5k6h3&6@1K9h3y4S2N6r3W2G2L8W2)9J5k6r3u0&6M7r3q4K6M7H3`.`.)得出了相同的结论:在发布补丁之前,不应公开关于这些漏洞的详细信息。

ConnectWise目前已为此提供了修复补丁,并表示所有23.9.7及以下版本的ScreenConnect应立即更新, 该软件的云托管版本已经自动完成修补,但运行自托管版本的用户仍需要手动更新。补丁链接:692K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6j5%4u0W2k6h3&6U0L8$3&6F1k6h3y4@1i4K6u0W2j5$3!0F1L8X3g2U0N6s2N6A6M7$3g2Q4x3X3g2U0L8$3#2Q4x3V1k6V1L8%4N6F1L8r3!0S2k6l9`.`.

编辑:左右里

资讯来源:ConnectWise、Huntress

转载请注明出处和本文链接

[培训]内核驱动高级班,冲击BAT一流互联网大厂工作,每周日13:00-18:00直播授课