-

-

[原创]DianCMS后台任意文件上传

-

发表于: 2018-4-10 16:22 1833

-

DianCMS后台任意文件上传

1. 复现环境

应用版本:Dian CMS 4.4 (当前最新版6.3)

测试环境:857K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3I4&6i4K6u0W2k6r3W2S2L8X3y4E0M7#2)9J5k6h3y4G2L8g2)9J5y4X3&6T1M7%4m8Q4x3@1u0Q4c8f1k6Q4b7V1y4Q4z5o6S2Q4c8e0g2Q4b7f1g2Q4z5e0S2Q4c8e0k6Q4z5e0k6Q4b7U0W2Q4c8e0k6Q4b7V1y4Q4z5e0c8Q4c8e0N6Q4b7e0c8Q4b7V1q4Q4c8e0N6Q4b7f1u0Q4z5e0W2Q4c8e0N6Q4z5o6u0Q4b7U0W2Q4c8f1k6Q4b7V1y4Q4z5o6V1`.

2. 漏洞描述

Diancms后台可以让任意用户注册并使用,而后台通过修改用户头像,可以上传文件,上传图片可以通过本地上传和网络下载两种方式,然而网络下载时未対文件名后缀进行判断,因此导致任意文件上传,从而getshell。

3. 漏洞详情及利用

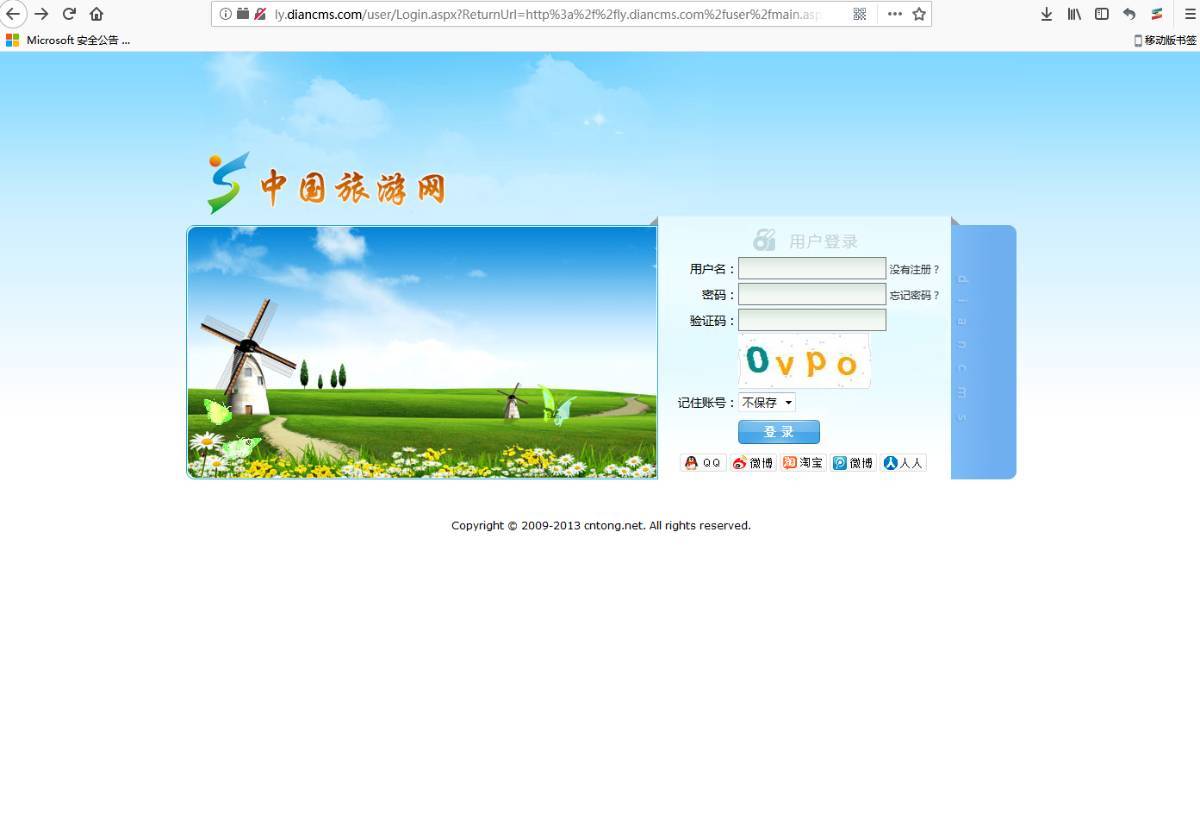

我们直接访问后台地址ee6K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3I4&6i4K6u0W2k6r3W2S2L8X3y4E0M7#2)9J5k6h3y4G2L8g2)9J5c8Y4g2K6k6i4u0Q4x3V1k6E0j5h3W2F1i4K6u0W2j5i4y4H3P5l9`.`.

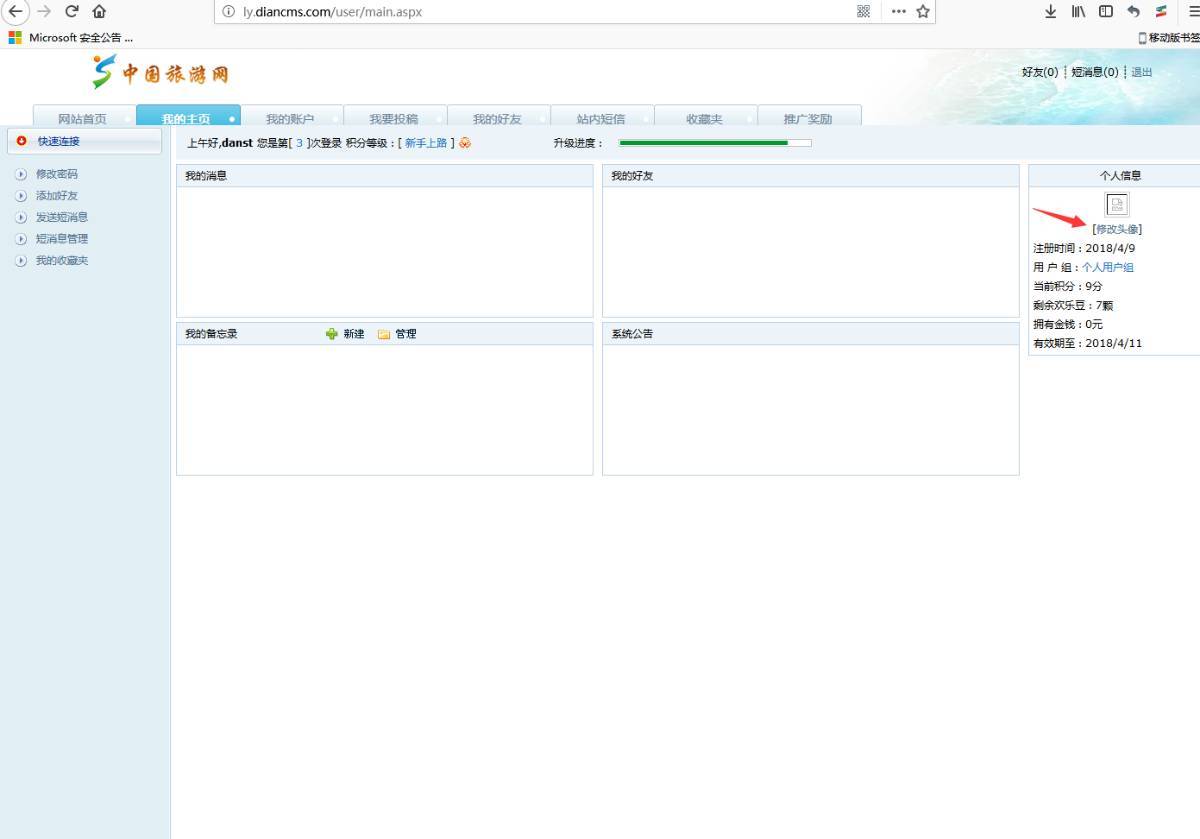

然后使用我们提前注册好的账号密码进行登陆,通过修改头像上传文件

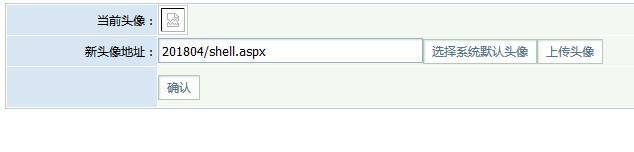

这里我们选择网络上传

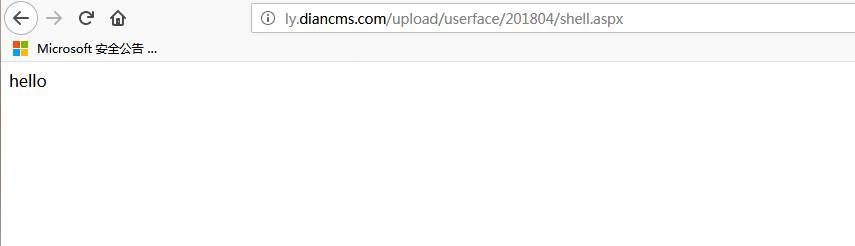

可以看到直接下载我们点击确认就直接上传了

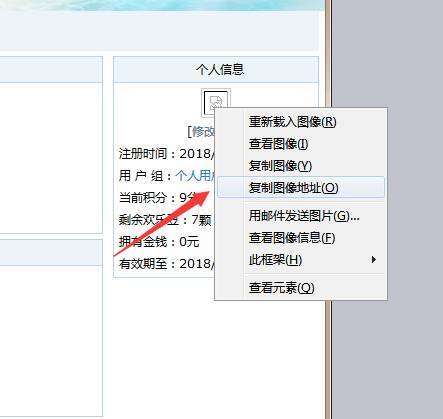

右键点击头像,复制图像地址

成功了

4. 修复方案

对网络下载的文件后缀名进行判断

[培训]内核驱动高级班,冲击BAT一流互联网大厂工作,每周日13:00-18:00直播授课