距离Windows远程桌面服务漏洞(CVE-2019-0708)补丁发布已过去十余天,越来越多的安全研究人员已完全攻克的该漏洞的利用方法。根据腾讯御见威胁情报中心监测,已有不法分子通过暗网渠道交易相关攻击工具,预计黑灰产不久即将利用Windows远程桌面服务漏洞(CVE-2019-0708)进行非法入侵活动。腾讯安全专家再次强烈建议用户尽快安装安全补丁,使用杀毒软件保护系统免遭入侵。

腾讯安全团队已开发出多款远程桌面服务漏洞(CVE-2019-0708)扫描修复工具供网民使用,包括:本地电脑运行的RDS漏洞检测修复工具、远程桌面漏洞远程扫描工具命令行版与图形界面版,以及专门为不能重启系统的服务器开发的漏洞修复热补丁。

方案一:供本地电脑运行的漏洞扫描修复工具(包括联机版和离线版)

适用于任何用户下载到自己的电脑上运行,修复漏洞需要重启计算机。(可以通过这里下载:759K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4N6h3q4F1K9X3W2S2i4K6u0W2M7i4q4Q4x3X3g2U0L8$3#2Q4x3V1k6F1k6i4N6K6i4K6u0r3L8U0g2Q4x3V1j5J5y4e0p5%4i4K6u0W2K9s2c8E0L8q4!0q4c8W2!0n7b7#2)9^5z5b7`.`.

方案二:远程桌面服务漏洞(RDS漏洞)远程扫描工具

网管可以在内网批量扫描单个或特定IP段,了解局域网中哪些终端已经修补漏洞消除风险,哪些终端还存在漏洞必须尽快解决。网管找到存在漏洞的电脑,在该电脑上运行方案一提供的修复工具即可消除风险。

RDS漏洞远程扫描工具图形界面版下载地址:

055K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3c8D9K9h3g2V1y4W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3K9h3&6$3j5#2)9J5c8Y4S2X3M7%4m8W2k6h3c8Q4x3V1k6I4M7i4m8U0L8h3N6J5i4K6u0r3N6X3g2J5M7$3g2@1N6i4m8Q4x3V1k6H3L8%4u0@1j5h3I4Q4x3V1k6d9c8q4y4d9k6h3#2G2N6r3g2e0j5$3q4F1g2r3!0G2L8s2x3I4i4K6u0W2x3g2)9J5k6i4A6A6M7l9`.`.

文件信息:

MD5: FA731F461C3CCE73EFD184FBA7FCC95D

SHA1: 3CC4DFB5890E56234AEEEE45E8B6B0F0EEC3F136

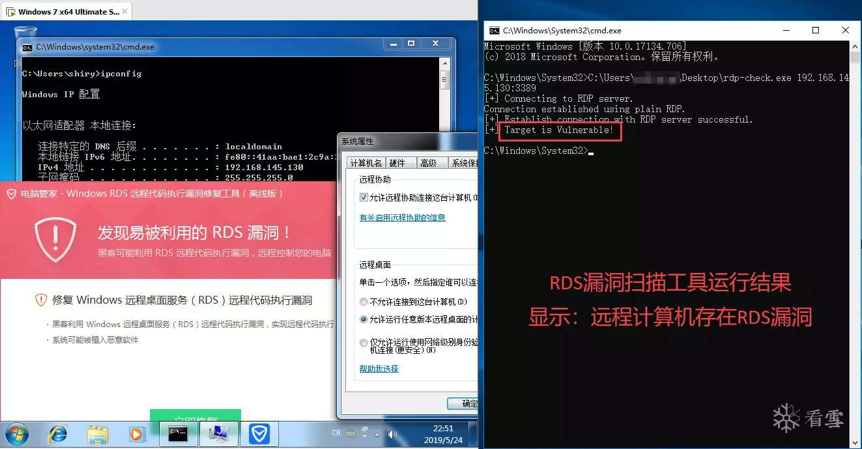

RDS漏洞远程扫描工具命令行版本演示效果:

RDS漏洞远程扫描工具命令行版检测到远程计算机存在安全漏洞

RDS漏洞远程扫描工具命令行版检测到远程计算机不存在安全漏洞

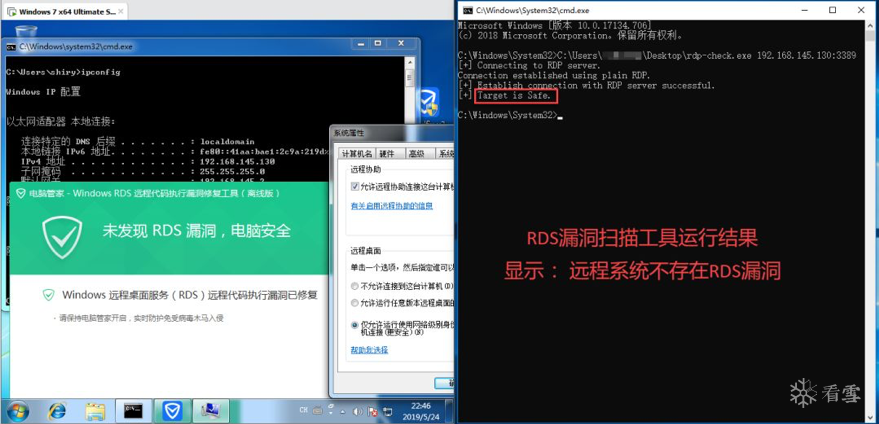

RDS漏洞远程扫描工具图形界面版本演示效果

运行RDS漏洞远程扫描工具检查指定IP段

发现部分远程计算机存在RDS漏洞

方案三:远程桌面服务漏洞(RDS漏洞)修复工具热补丁版

由于部分服务器为避免业务应用中断,服务器不能重启,故需要使用热补丁修复漏洞,热补丁的特点就是安装后勿须重启,即刻具有漏洞免疫功能。

远程桌面服务漏洞(RDS漏洞)热补丁下载地址:093K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3c8D9K9h3g2V1y4W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3K9h3&6$3j5#2)9J5c8Y4S2X3M7%4m8W2k6h3c8Q4x3V1k6I4M7i4m8U0L8h3N6J5i4K6u0r3N6X3g2J5M7$3g2@1N6i4m8Q4x3V1k6H3L8%4u0@1j5h3I4Q4x3V1k6d9c8q4y4c8N6h3W2U0K9@1S2G2N6p5k6A6P5o6q4Q4x3X3f1H3i4K6u0W2k6i4S2W2

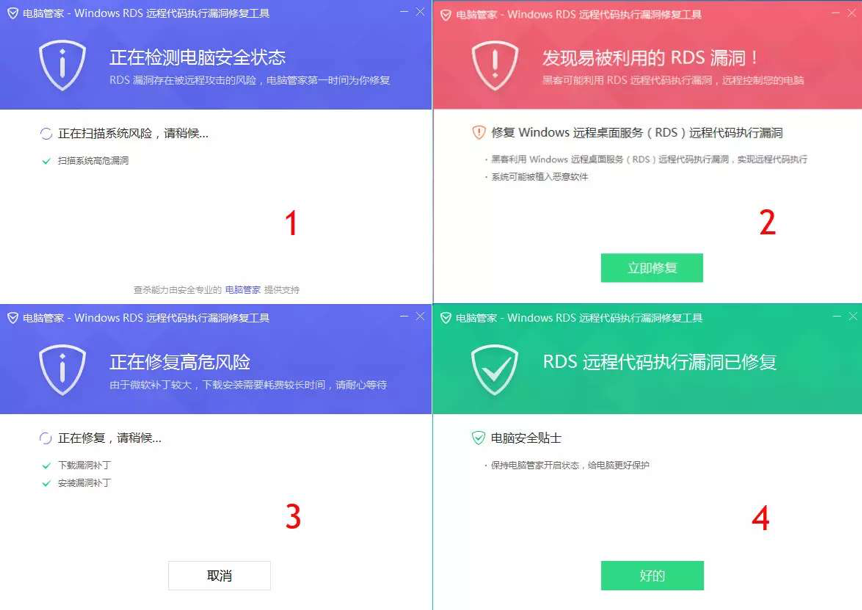

1、双击运行QuickFix.exe自动开始扫描系统中是否存在RDS漏洞。

2、检测到存在RDS漏洞,单击立即修复,开始修复RDS漏洞。

3、热补丁运行时,会创建桌面卸载快捷方式,用于卸载热补丁修复模块。

注意事项:本修复工具无需重启,修复成功后直接生效,但重启后失效,需再次运行修复。

参考资料:

漏洞预警更新:Windows RDS漏洞(CVE-2019-0708)

a6dK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6T1L8r3!0Y4M7#2)9J5k6i4c8W2j5$3S2F1k6i4c8Q4x3X3g2E0K9h3y4J5L8%4y4G2k6Y4c8Q4x3X3g2U0L8$3#2Q4x3V1k6E0M7%4u0U0i4K6u0r3x3U0l9I4z5g2)9J5c8U0l9#2i4K6u0r3x3e0c8Q4x3V1k6H3M7X3g2$3k6h3&6@1i4K6u0V1j5g2)9J5k6s2N6G2M7X3#2Q4x3X3c8T1P5g2)9J5k6s2g2H3k6r3q4@1K9h3&6Y4i4K6u0V1M7X3g2E0L8%4c8W2i4K6u0V1k6r3g2K6K9%4c8G2M7q4)9J5k6s2y4W2M7Y4k6A6j5$3g2K6i4K6u0V1j5%4k6W2i4K6u0V1x3U0l9I4z5g2)9J5k6o6l9%4x3o6S2Q4x3V1j5`.

debK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6H3L8%4u0@1j5h3I4Q4x3X3g2E0M7%4u0U0i4K6u0W2L8h3W2U0M7X3!0K6L8$3k6@1i4K6u0W2j5$3!0E0i4K6u0r3k6h3&6Q4x3X3c8#2M7#2)9J5c8Y4y4W2j5%4g2J5K9i4c8&6i4K6u0V1k6%4g2A6k6r3q4F1j5$3g2Q4x3V1k6S2k6s2k6A6M7$3!0J5P5g2)9J5c8V1y4h3c8g2)9J5k6o6t1H3x3e0W2Q4x3X3b7H3y4K6l9^5

[培训]内核驱动高级班,冲击BAT一流互联网大厂工作,每周日13:00-18:00直播授课