-

-

[原创]一款恶意锁屏软件的逆向分析

-

发表于:

2020-8-18 11:40

8405

-

在逛v2ex论坛时,发现了有坛友中招,又是和谐图又是声音的很是刺激,v2ex原贴:7c7K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6%4N6%4N6Q4x3X3g2$3x3X3g2^5i4K6u0W2j5$3!0E0i4K6u0r3N6q4)9J5c8U0j5&6z5o6j5#2y4W2)9J5x3%4u0W2M7r3I4&6z5o6f1`.

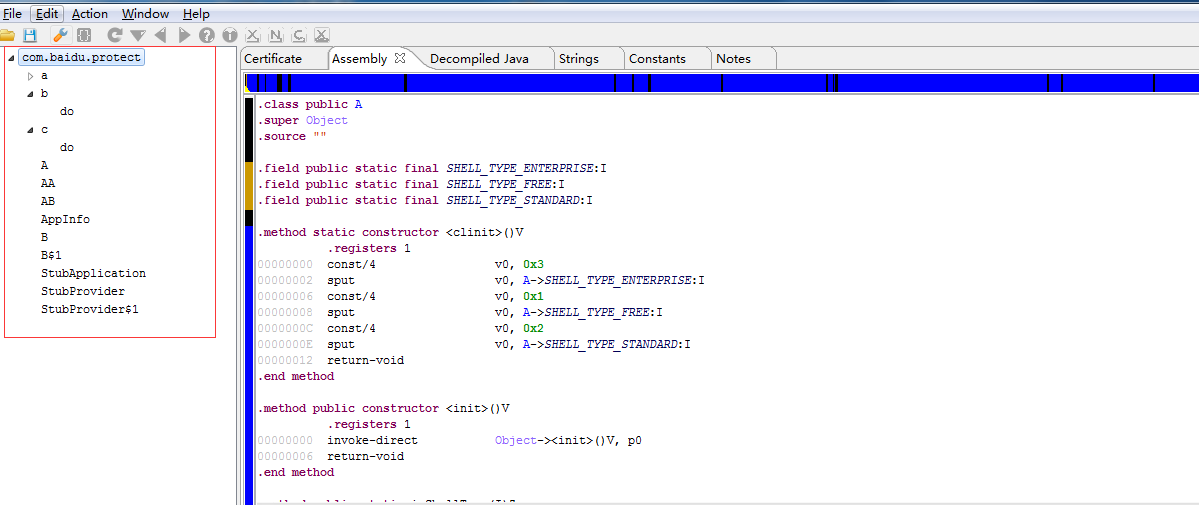

根据帖子的要求下载到了apk,直接拖到jeb中,发现是经过了一个百度的加固:

所以第一步要想静态分析直接脱壳:

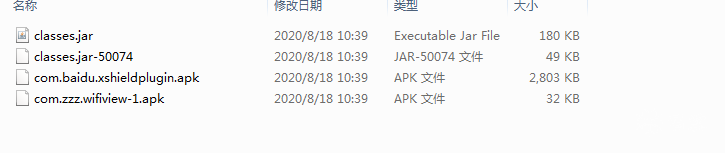

通过自己的脱壳so,简单的脱了一下壳,脱出来如下几个文件:

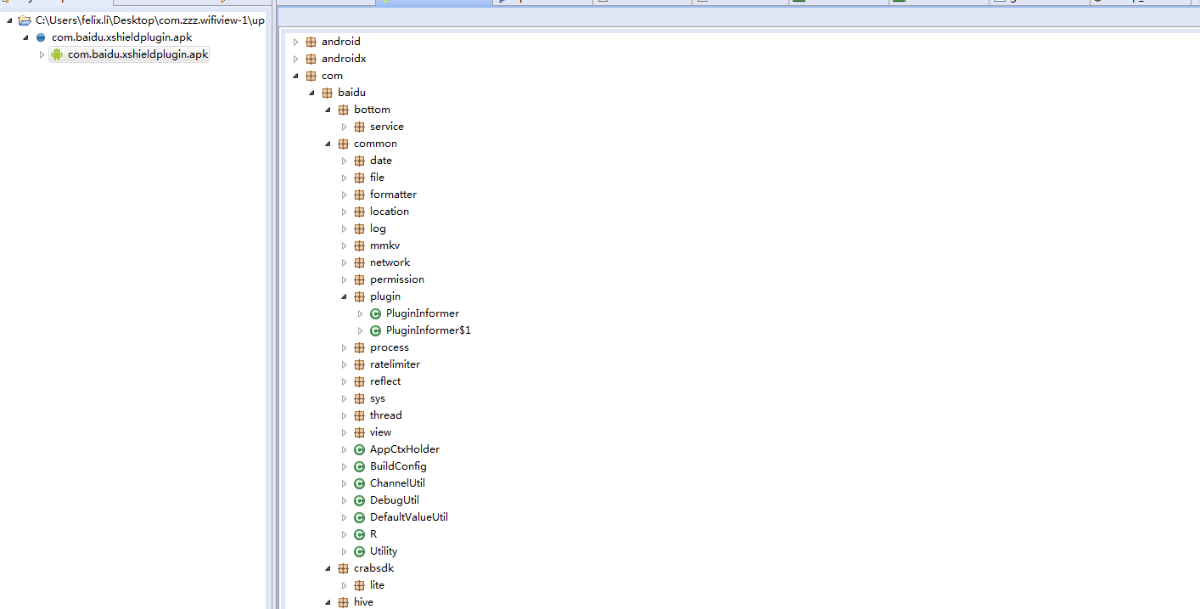

针对脱出来的壳,进行分析发现里面没有想要的锁屏恶意代码,倒是发现里面有一个动态加载的框架:

所以这里猜测恶意插件是联网下发的,所以这里就动态运行,网络抓包去找其下发的插件。

[培训]科锐逆向工程师培训第53期2025年7月8日开班!

最后于 2020-8-18 11:40

被lfyyy编辑

,原因: