-

-

[转帖]无需脱壳抓取软件加密包方法(逆向破解)

-

发表于:

2021-1-12 17:45

10927

-

简单讲一下不脱壳抓取数据包方法,不懂的再问。

夜神模拟器 6.6.0.5

Android version 5.1.1

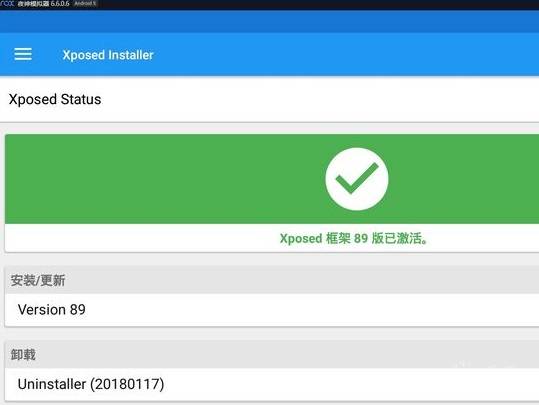

Xposed.installer(5.11安卓系统)

Xserver (0.6.2)

4.42安卓模拟器Xposed框架链接:

40dK9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6H3j5h3&6Q4x3X3g2T1j5h3W2V1N6g2)9J5k6h3y4G2L8g2)9J5c8Y4y4Q4x3V1j5I4k6r3g2H3f1#2y4t1b7%4V1H3d9#2W2U0c8W2A6*7K9#2m8t1y4$3q4K9f1b7`.`. 密码: vmyr

5.11安卓模拟器Xposed框架链接:

c69K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6H3j5h3&6Q4x3X3g2T1j5h3W2V1N6g2)9J5k6h3y4G2L8g2)9J5c8Y4y4Q4x3V1j5I4k6i4u0K9c8o6c8Y4e0h3D9I4e0g2q4V1g2X3E0D9L8Y4u0E0f1%4g2x3k6H3`.`. 密码: s4j4

Xserver下载

9f4K9s2c8@1M7s2y4Q4x3@1q4Q4x3V1k6Q4x3V1k6Y4K9i4c8Z5N6h3u0Q4x3X3g2U0L8$3#2Q4x3V1k6E0L8$3&6C8k6i4W2D9L8%4u0V1i4K6u0r3h3q4y4W2M7Y4k6W2M7R3`.`.

Starting

安好xp框架,然后安装好xserver

两个坑:

xp框架安装好后重启后发现未激活 - 重启后重新安装 (这里我没遇到)

xserver安好后激活了模块之后发现还是无法激活 - 重启Android。重启之后还是没用重新安装xp框架

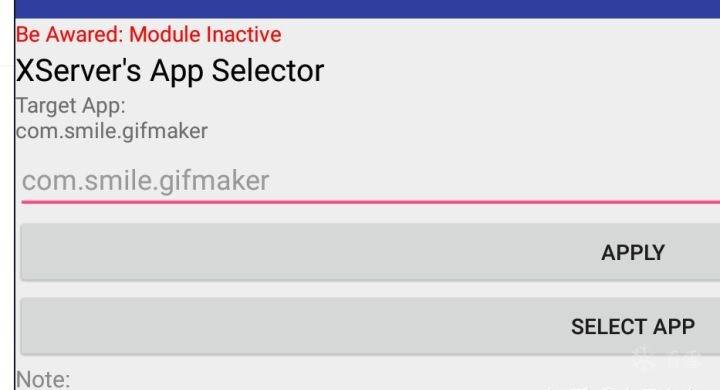

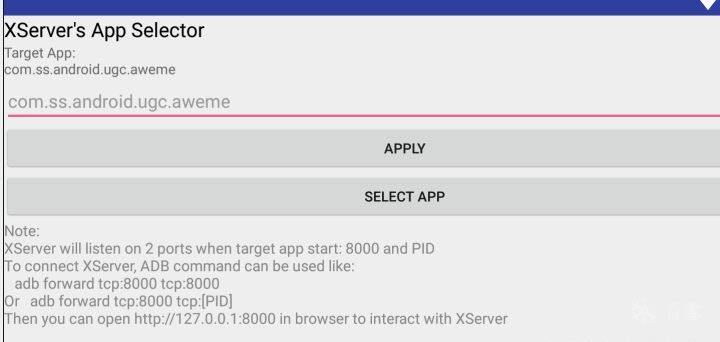

随便安个APP,拿的某音作为测试,打开某音。然后在Xserver选中对应的app

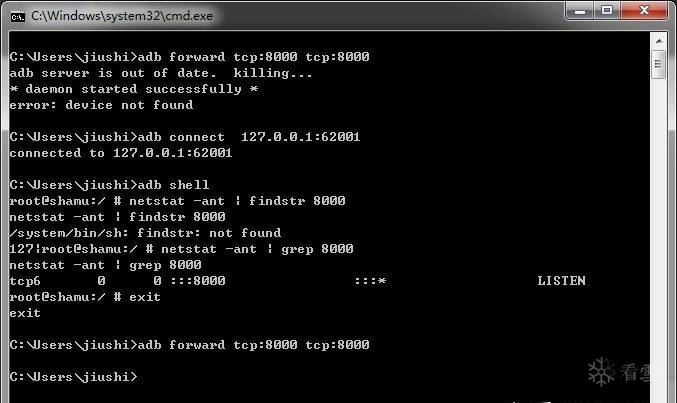

adb连接

adb connect 127.0.0.1:62001

adb shell //检查8000端口是否真的打开了

adb forward tcp:8000 tcp:8000 //映射到本地的8000端口

访问Sucess的话如下

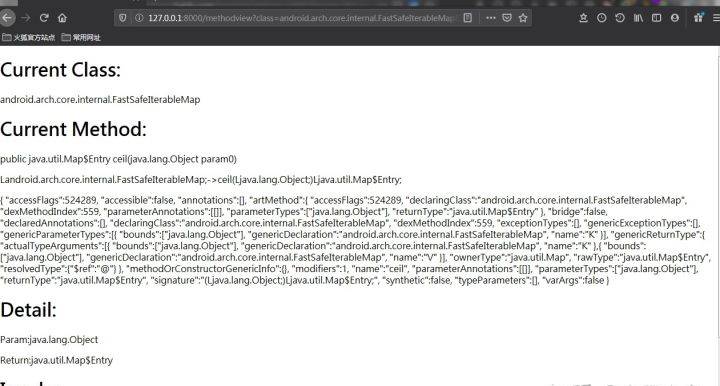

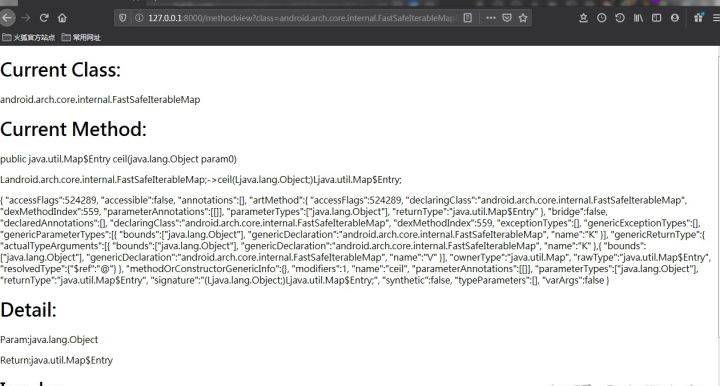

然后可以看到各种module?还是包。不知道该怎么称呼….,随便点开一个可以看到详细信息

访问807K9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8U0p5J5y4#2)9J5k6e0m8Q4x3X3f1H3i4K6u0W2x3g2)9K6b7e0R3H3x3o6m8Q4x3V1k6@1M7X3q4U0k6i4u0Q4c8e0g2Q4z5p5k6Q4b7f1k6Q4c8e0c8Q4b7V1u0Q4b7e0g2Q4c8e0k6Q4z5e0m8Q4z5f1y4Q4c8e0N6Q4b7U0c8Q4b7e0u0Q4c8e0c8Q4b7V1u0Q4z5o6m8Q4c8e0c8Q4b7U0W2Q4z5o6S2Q4c8e0g2Q4z5o6N6Q4b7V1c8Q4c8e0k6Q4z5e0g2Q4b7U0m8Q4c8e0c8Q4b7U0W2Q4z5p5u0Q4c8e0N6Q4b7U0q4Q4b7V1u0Q4c8e0N6Q4z5f1q4Q4z5o6c8Q4c8e0N6Q4z5o6c8Q4b7U0k6Q4c8e0g2Q4z5e0m8Q4z5p5g2Q4c8e0g2Q4z5p5k6Q4b7f1k6Q4c8e0c8Q4b7V1u0Q4b7e0g2t1L8$3)9`.

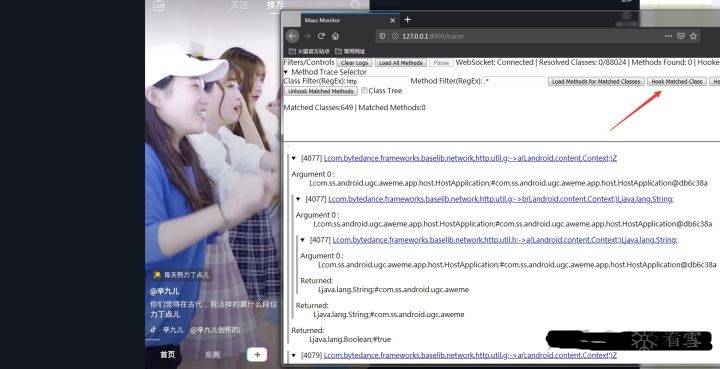

搜了个http,然后点击Hook Matched Class可以Hook了,然后刷新一下某音视频就能看到hook了的结果

然后就是什么配置Android然后burp抓包看什么的。一般都是通信被加密了,然后通过这种方法来对着看什么什么之类的。没搞过就不说了。

有什么不懂的 评论区见

[培训]内核驱动高级班,冲击BAT一流互联网大厂工作,每周日13:00-18:00直播授课