-

-

[转帖]【银行逆向百例】01小程序逆向之webview动态调试

-

发表于: 2025-6-3 00:33 189

-

“ 这是一场试炼 ”

01

—

环境版本

环境:

手机,Android 15 未root

电脑,Windows 11专业版 23H2

软件:

微信,Android 8.0.58

edge,136.0.3240.50

02

—

操作步骤

1、Android手机开发者选项打开USB调试

2、微信开启调试

c8cK9s2c8@1M7q4)9K6b7g2)9J5c8W2)9J5c8X3c8W2j5Y4g2Y4P5s2N6W2j5W2)9J5k6i4q4I4i4K6u0W2j5$3!0E0i4K6u0r3i4K6y4r3K9h3&6K6M7r3g2U0N6r3!0J5i4K6y4p5N6s2u0#2k6b7`.`.

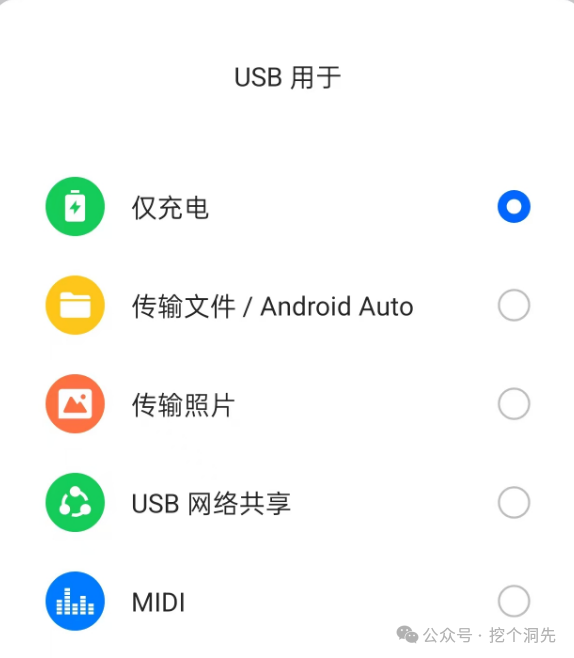

3、打开目标小程序,USB连接电脑,默认仅充电即可

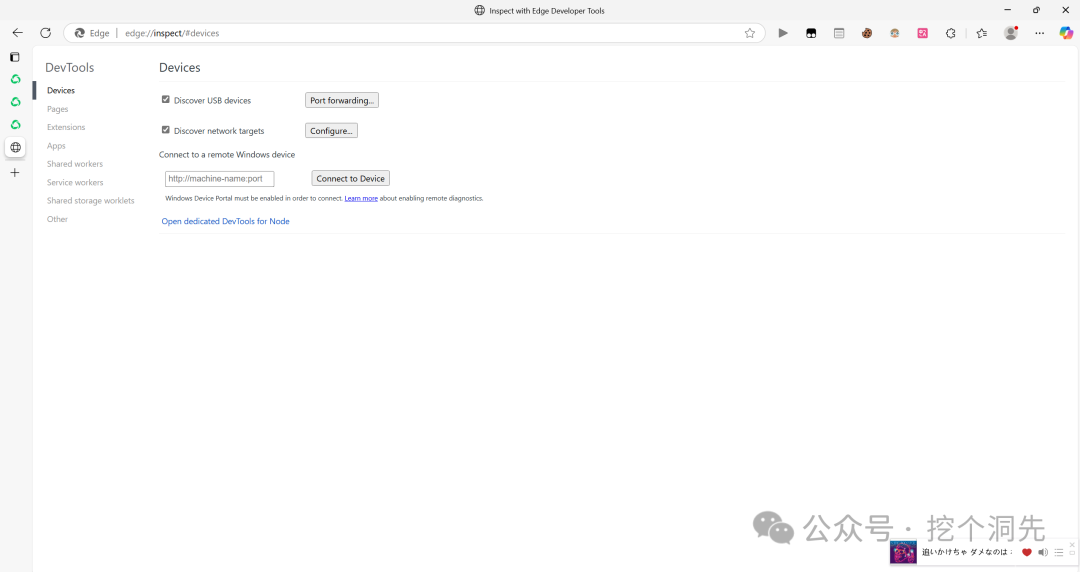

4、edge浏览器打开

edge://inspect/#devices

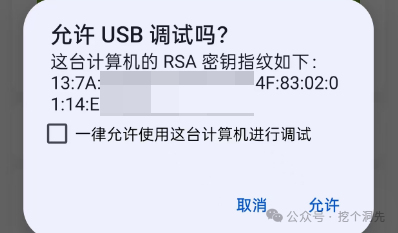

5、手机允许USB调试

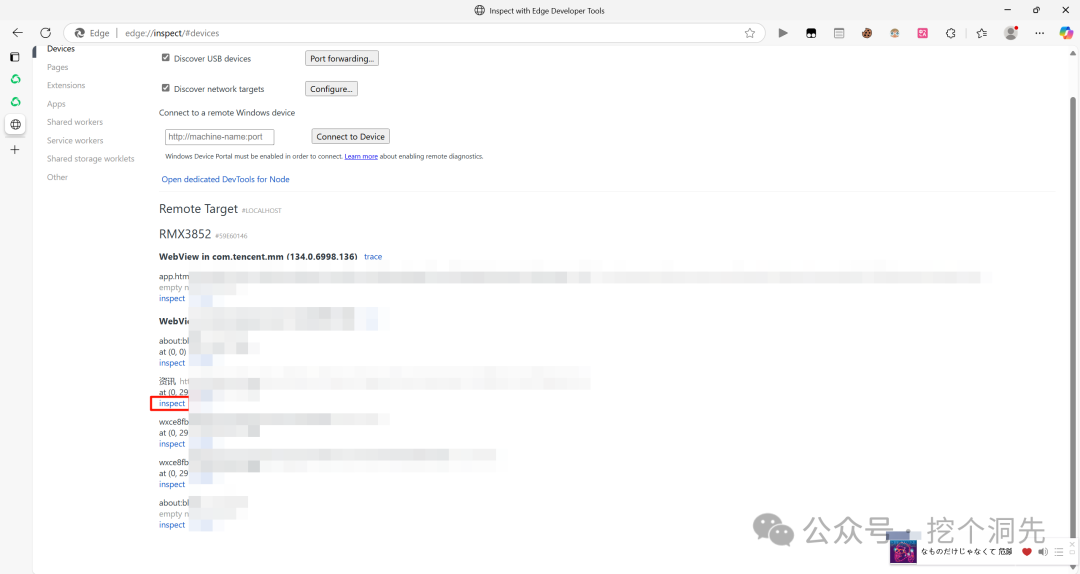

6、edge调试资讯页面

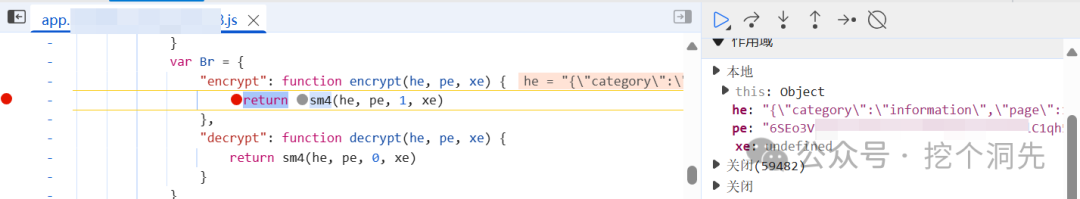

7、搜索encrypt关键字,断点发现he为明文,pe为key,1为加密,xe为undefined

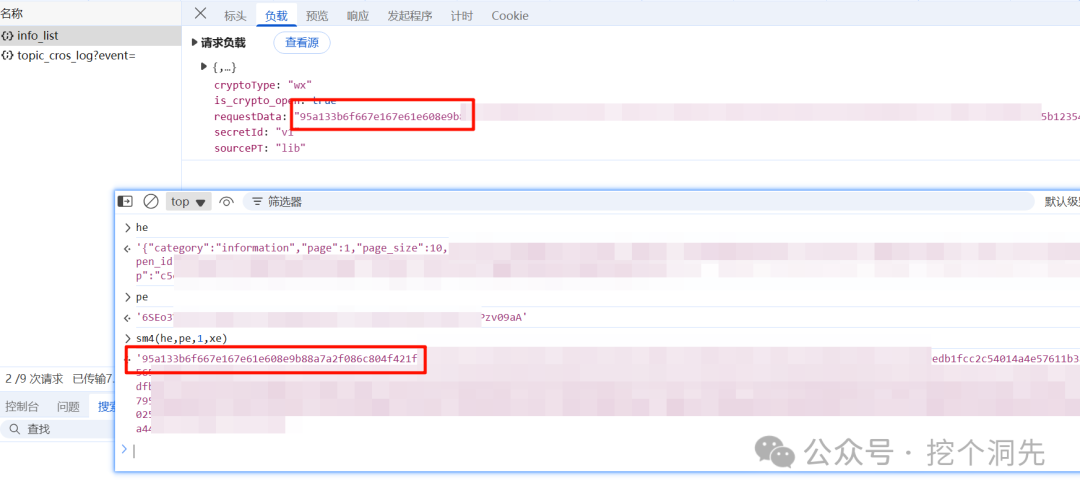

8、调用sm4函数与网络验证,输出结果与请求加密参数requestData一致

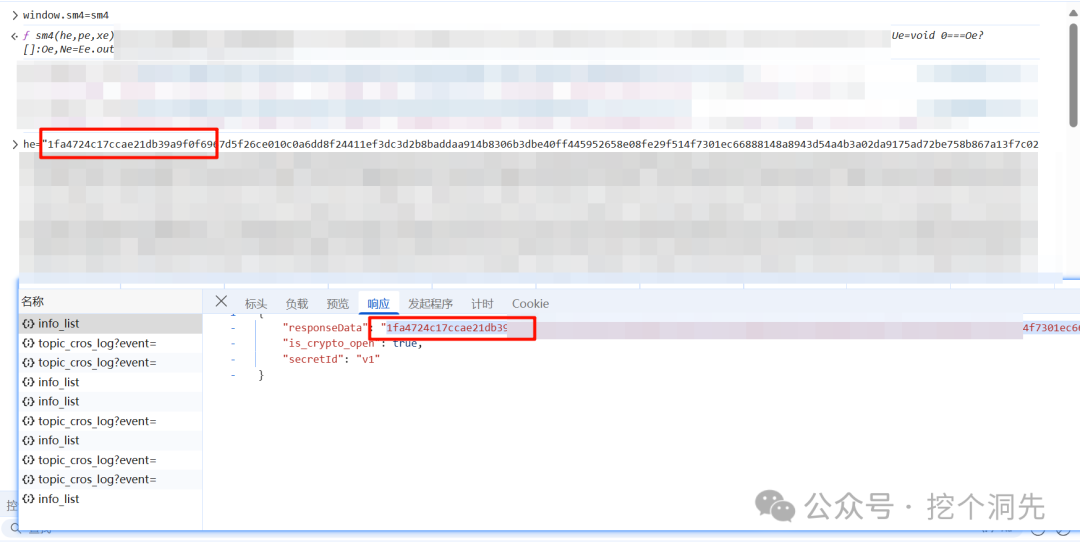

9、断点decrypt,发现he为密文,pe为key,0为解密,xe为undefined

10、全局导出sm4函数,将网络的响应加密参数responseData赋值给he,key赋值给pe

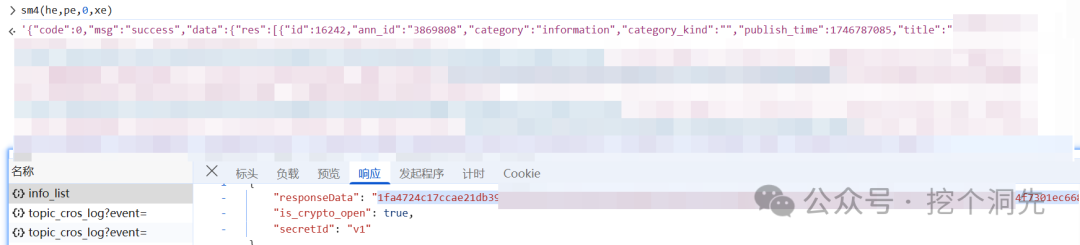

11、调用sm4解密出明文响应

赞赏

他的文章

- [原创]【银行逆向百例】09小程序逆向之禁用调试模式+动态密钥+JsRpc+Yakit hijackSaveHTTPFlow热加载 68

- [原创]【银行逆向百例】08小程序逆向之JsRpc+Yakit hijackSaveHTTPFlow热加载实现明文流量显示 277

- [原创]【银行逆向百例】07小程序逆向之微信开发者工具反编译修复分包内容缺失+登录失败openid替换 193

- [转帖]【银行逆向百例】06小程序逆向之WeChatOpenDevTools-Python开启Devtools+跟踪调用堆栈 112

- [转帖]【银行逆向百例】05小程序逆向之微信开发者工具反编译修复插件未授权+WXSS+WXML格式错误 87

赞赏

雪币:

留言: